Безпека -> Хакери -> DDoS - віртуальний тероризм. Що таке DDoS-атака?

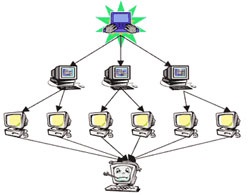

Схематично DDoS-атака виглядає приблизно так: на обраний в якості жертви сервер обрушується величезна кількість помилкових запитів з безлічі комп'ютерів з різних кінців світу. В результаті сервер витрачає всі свої ресурси на обслуговування цих запитів і стає практично недоступним для звичайних користувачів. Цинічність ситуації полягає в тому, що користувачі комп'ютерів, з яких направляються помилкові запити, можуть навіть не підозрювати про те, що їх машина використовується хакерами. Програми, встановлені зловмисниками на цих комп'ютерах, прийнято називати "зомбі". Відомо безліч шляхів "зомбування" комп'ютерів - від проникнення в незахищені мережі, до використання програм-троянців. Мабуть, цей підготовчий етап є для зловмисника найбільш трудомістким.

Найчастіше зловмисники при проведенні DDoS-атак використовують трирівневу архітектуру, яку називають "кластер DDoS". Така ієрархічна структура містить:

- керуючу консоль (їх може бути декілька), тобто саме той комп'ютер, з якого зловмисник подає сигнал про початок атаки;

- головні комп'ютери. Це ті машини, які отримують сигнал про атаку з керуючої консолі і передають його агентам- "зомбі". На одну керуючу консоль в залежності від масштабності атаки може припадати до декількох сотень головних комп'ютерів;

- агенти - безпосередньо самі "зомбовані" комп'ютери, своїми запитами атакуючі вузол-мішень.

Інша небезпека DDoS полягає в тому, що зловмисникам не потрібно володіти якимись спеціальними знаннями і ресурсами. Програми для проведення атак вільно поширюються в Мережі.

Справа в тому, що спочатку програмне забезпечення DDoS створювалося в "мирних" цілях і використовувалося для експериментів з вивчення пропускної здатності мереж і їх стійкості до зовнішніх навантажень. Найбільш ефективним в цьому випадку є використання так званих ICMP-пакетів (Internet control messaging protocol), тобто пакетів, що мають помилкову структуру. На обробку такого пакета потрібно більше ресурсів, після рішення про помилковість пакет відправляється посилаєш, отже досягається основна мета - "забивається" трафік мережі.

За роки це програмне забезпечення постійно модифікувався і до теперішнього часу фахівці з інформаційної безпеки виділяють наступні види DDoS-атак:

Природно, найбільш небезпечними є програми, які використовують одночасно кілька видів описаних атак. Вони отримали назву TFN і TFN2K і вимагають від хакера високого рівня підготовки.

Однією з останніх програм для організації DDoS-атак є Stacheldracht (колючий дріт), яка дозволяє організовувати найрізноманітніші типи атак і лавини широкомовних пінг-запитів з шифруванням обміну даними між контролерами і агентами.

Звичайно ж, в цьому огляді вказані тільки найбільш відомі програми і методики DDoS. Насправді спектр програм набагато ширше і постійно доповнюється. З цієї ж причини досить наївним було б опис універсальних надійних методів захисту від DDoS-атак. Універсальних методів не існує, але до загальних рекомендацій для зниження небезпеки і зменшення шкоди від атак можна віднести такі заходи, як грамотна конфігурація функцій анти-спуфинга і анти-DoS на маршрутизаторах і міжмережевих екранах. Ці функції обмежують число напіввідкритих каналів, не дозволяючи перевантажувати систему.

Вельми важливою справою в цьому напрямку є профілактика - програмне забезпечення повинно бути "отпатчено" від всіляких "дірок".

Як уже зазначалося, виявити віртуальних терористів, які організували DDoS-атаку, завдання дуже складна. Тому для боротьби з даним видом загроз необхідна тісна співпраця адміністраторів серверів і з інтернет-провайдерами, а також провайдерів з операторами магістральних мереж. Тому що, як і в реальному житті, боротися з тероризмом можливо тільки об'єднанням законослухняних громадян.