На членів цієї групи діють наступні обмеження:

- Члени цієї групи можуть аутентифицироваться тільки по протоколу Kerberos. Аутентифицироваться за допомогою NTLM, дайджест-перевірки (Digest Authentication) або CredSSP не вдасться.

- Для користувачів цієї групи в протоколі Kerberos при попередній перевірці автентичності не можуть використовуватися слабкі алгоритми шифрування, такі як DES або RC4 (потрібна підтримка як мінімум AES).

- Ці облікові записи не можуть бути делеговані через обмежену або необмежену делегацію Kerberos

- Довгострокові ключі Kerberos не зберігаються в пам'яті, а це значить, що при закінченні TGT (за замовчуванням 4 години) користувач повинен повторно аутентифицироваться.

- Для користувачів цієї групи не зберігаються дані для кешованого входу в домен. Тобто при недоступності контролерів домену, ці користувачі не зможуть аутентифицироваться на своїх машинах через cached credential.

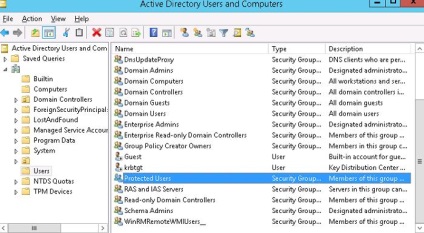

За замовчуванням група Protected Users group порожня і Microsoft рекомендує додати в неї облікові записи критичних користувачів (адміністраторів домену, серверів тощо).

Порада. Функціонал захищеної групи користувачів вимагає ретельного тестування перед впровадженням у продуктивній середовищі. Не варто відразу включати в цю групу обліковий запис єдиного адміністратора домену.

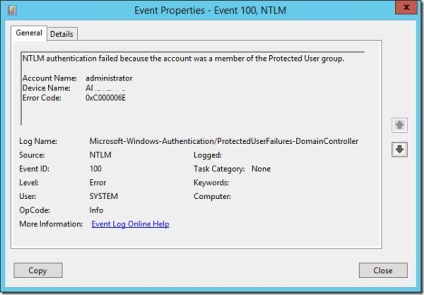

На контролері домену в розділі журналів Aplication and Services Logs -> Microsoft -> Windows -> Authentication має бути присутня запис:

NTLM authentication failed because the account was a member of the Protected User group.

За допомогою Kerberos на цьому ж ресурсі аутентифицироваться вийде, тобто NTLM для членів групи Protected Users заборонений.

Примітка. Службові облікові записи і у / з комп'ютерів не слід включати в групу Protected Users. Дана група не надає локального захисту, тому що пароль облікового запису завжди доступний на вузлі.

- Перенесення бази даних Active Directory

- Вкладка Additional Account Info в консоль ADUC

- Виявляємо джерело блокування облікового запису користувача в Active Directory

- Прив'язка серверів WSUS до різних сайтів Active Directory

- Пошук облікових записів адміністратора в Active Directory