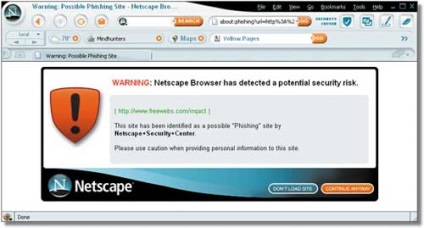

Отримання інформації про небезпечні сайти

Мал. 1. Інформування користувача про небезпечному сайті в Netscape 8.0

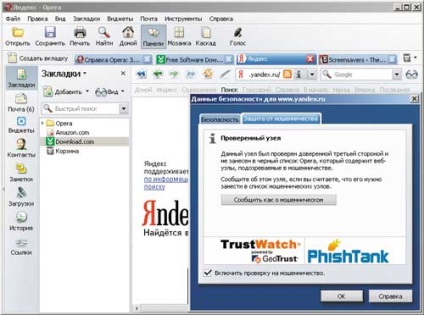

Мал. 2. Інформування користувача про перевіреному на предмет

шахрайства сайті в Opera

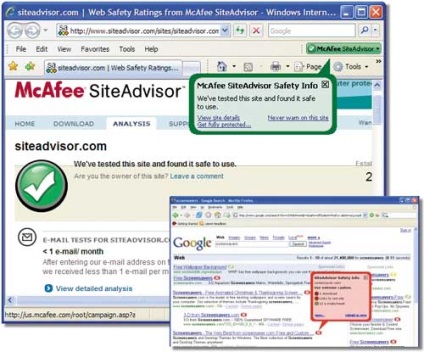

Мал. 3. Маркування сайтів програмою McAfee SiteAdvisor

Мал. 4. Маркування сайтів засобами WOT

Мал. 7. WOP-маркування сайтів в результатах пошукового запиту Google

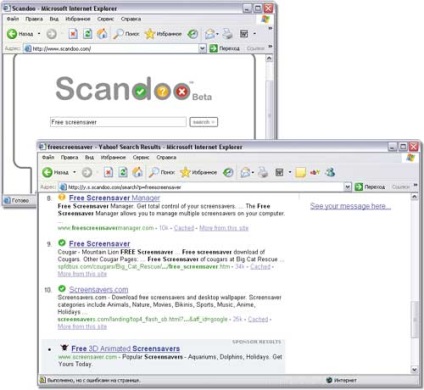

Мал. 8. Проведення пошуку через пошукову систему Scandoo

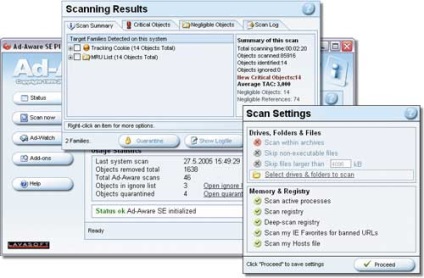

Боротьба зі шпигунськими модулями

Однак, навіть виконавши все вищеперелічене, не слід заспокоюватися, так як стовідсоткового захисту названі прийоми не забезпечують. Необхідно обзавестися спеціальним antispyware-інструментом і регулярно тестувати систему на предмет наявності шпигунських модулів. Це дозволить виявити непрошених гостей завчасно і в підсумку позбутися від них до того, як вони спробують вам серйозно нашкодити. Встановивши вподобану antispyware-програму, не варто забувати про проведення її регулярних оновлень, інакше вона не зможе ідентифікувати з'явилися вже після її випуску шпигунські коди.

На ринку представлено чимало antispyware-утиліт - як платних, так і безкоштовних. Безкоштовні можуть лише виявляти вже з'явилися на комп'ютері шпигунські компоненти і знищувати їх, платні часто ще й спостерігають за всіма підозрілими процесами на комп'ютері, блокують установку небажаних компонентів і запобігають зміни програмних налаштувань.

Мал. 9. Сканування комп'ютера на наявність шпигунських модулів

в програмі Ad-Aware SE Personal Edition

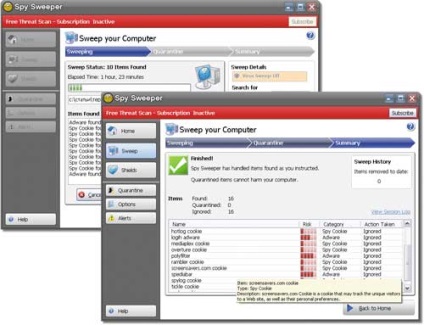

Мал. 10. Сканування комп'ютера на наявність шпигунських модулів

в програмі Webroot Spy Sweeper

Мал. 11. Вибір установки безпеки Webroot Spy Sweeper

Мал. 12. Результат сканування системи за допомогою

Kaspersky Internet Security

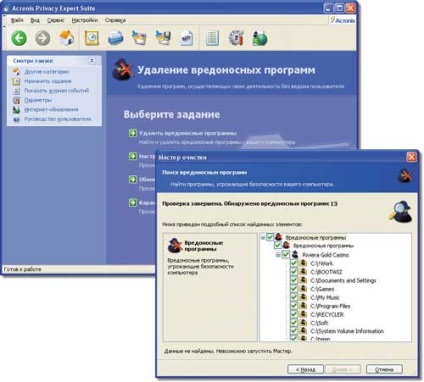

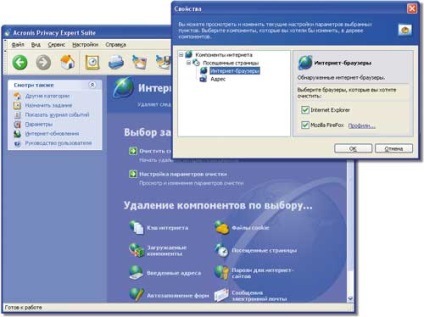

Мал. 13. Пошук шкідливих програм-шпигунів в пакеті

Acronis Privacy Expert Suite

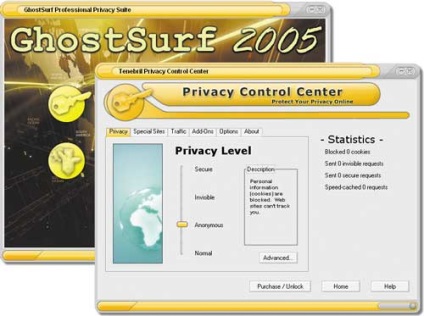

Забезпечення анонімності при серфінгу

Мал. 14. Установка рівня анонімності інтернет-серфінгу

в пакеті GhostSurf

Мал. 15. Проведення пошуку в режимі анонімного серфінгу

через браузер Torpark

Мал. 16. Видалення слідів роботи в Інтернеті

через Acronis Privacy Expert Suite

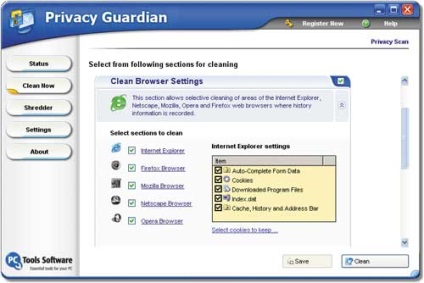

Мал. 17. Видалення слідів інтернет-діяльності за допомогою

Privacy Guardian

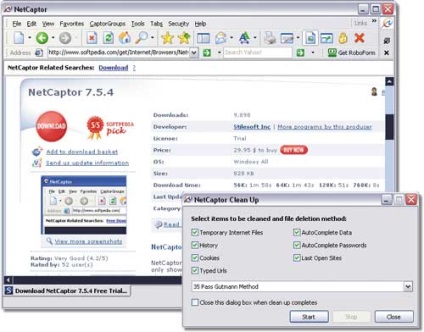

Мал. 18. Гарантоване знищення слідів інтернет-діяльності

за методом Пітера Гутмана в браузері NetCaptor

Зовсім недавно компанія Cougar представила нову серію блоків живлення для традиційних ПК - VTX, орієнтовану на користувачів з обмеженим бюджетом. У цьому огляді буде розглянута модель Cougar VTX600, яка завдяки своїм характеристикам буде однією з найбільш затребуваних в цій лінійці блоків живлення

На щорічному заході Capsaicin SIGGRAPH в Лос-Анджелесі компанія AMD зміцнила свої позиції на ринку ПК класу high-end з новими процесорами Ryzen Threadripper і GPU «Vega»

Для простого і зручного побудови мереж рядовими користувачами компанія ZyXEL випустила чергову версію свого Інтернет-центру для підключення до мереж 3G / 4G через USB-модем з точкою доступу Wi-Fi - ZyXEL Keenetic 4G III, який ми і розглянемо в цьому огляді

До своєї і так великій родині роутерів і маршрутизаторів фірма ASUS недавно додала дві вельми цікаві моделі: флагманську 4G-AC55U і більш просту 4G-N12. У даній статті буде розглянута флагманська модель ASUS 4G-AC55U

Молода, але амбіційна компанія KREZ на початку цього року випустила нову, оригінальну модель ноутбука KREZ Ninja (модель TM1102B32) під керуванням Windows 10. Оскільки цей комп'ютер має поворотний екран, він може служити універсальним рішенням - його можна з успіхом використовувати і для роботи, і для навчання, і для ігор

Якщо ви часто друкуєте фотографії та вже втомилися міняти картриджі в своєму принтері, зверніть увагу на МФУ Epson L850. Великий ресурс витратних матеріалів, чудова якість відбитків, найширший набір функціональних можливостей - ось лише деякі з переваг даної моделі