Головна | Про нас | Зворотній зв'язок

Локальні мережі можуть бути одноранговими - в такій мережі всі вузли (комп'ютери) рав-но-прав-ни або з виділеним сервером (в більшості випадків). Такий розподіл функцій між комп'ютерами мережі, яке не залежить від їх розташування і способу підключення, називають логічною архітектурою мережі

Функції сервера (від англ. Serve - служити), що є цен-тральні комп'ютером мережі, може виконувати як спе-ци-аль-но конфігурований для цієї мети потужний комп'ютер, так і звичайні-ва "персоналки", на якій встановлено серверне програмне забезпечення . При цьому інші когось п'ютери називають робочими станціями або клі-ен-тами мережі. Основне завдання сервера - управління використанням поділюваних між терміналами мережі ресурсів системи.

Схема взаємодії програм в мережі називається архітектурою клієнт-сервер. Суть роботи програм за цією схемою полягає в тому, що сервер по командам клієнта виконує певні дії, надаючи клієнтові послуги. Наприклад, надання послуг в Інтернеті побудовано за цією схемою, тобто воно здійснюється спільною роботою двох процесів: на комп'ютері користувача і на комп'ютері-сервері.

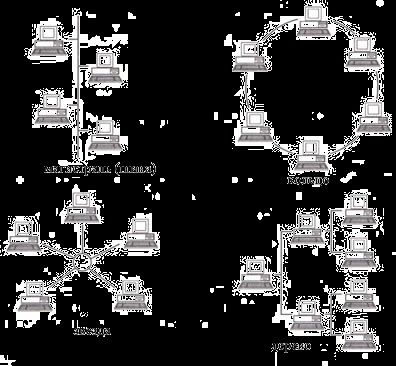

Топологія (конфігурація) локальної мережі - це схема з'єднання в ній когось пь-ю-ті-рів. Всі варіанти топології засновані на трьох базових:

· Кільце - комп'ютери з'єднуються "по колу";

· Зірка (радіальна) - кожен комп'ютер з'єднаний з центральним вузлом;

· Шинна - всі комп'ютери підключені до лінійної шині (магістралі, чи-ванні пе --- редачи). Топологія "дерева" - архітектура локальної мережі, яка є ідентичною шинної топології, за винятком того, що в цьому випадку можливі гілки з множинними вузлами.

Ці види мережевої топології зображені на рис. 15.

Мал. 15. Основні види мережевої топології

Для з'єднання комп'ютерів в локальній мережі можуть використовуватися:

· Коаксіальний кабель (внутрішня мідна жила, шар ізоляції, зовнішній екран, оболонка, приклад подібного кабелю - телевізійна антена) - забезпечує швидкість пере-да-чи до 50 Мбіт / сек, рас-сто-яние до 10 км. Широкосмуговий коаксіальний кабель несприйнятливий до перешкод, легко нарощується, але ціна його висока. Швидкість передачі інформації досягає 500 Мбіт / с.

· Волоконно-оптичний (скло-волоконний. Оптоволоконний) кабель (відбувається пе-ре - дача світлових сигналів по цен-тральних стекловоду - волокна з кварцового скла тол-щіной в людську волосину, оточеному стек-лян-ної оболоч-кою) - дає ско-кість передачі до 100 Гбіт / сек, рас-с-то-я-ня (без ретрансляції) більше 50 км.

Використовується також бездротовий зв'язок електромагнітними хвилями раз-лич-но-го ді-а-па-зо-на, включаючи супутниковий зв'язок і інфрачервоне випромінювання. У част-ніс-ти, біс-про-водна локальна мережа стандарту Wi-Fi (Wireless Fidelity - біс-про-водна точ-ність) зазвичай забезпечує швидкість передачі даних до 11 Мбіт / сек (нові стандарти - до 50 Мбіт / сек і вище).

Для фізичного підключення комп'ютера до мережі можуть використовуватися такі основні пристрої:

Для підключення до бездротових мереж також існують пристрої, які можуть як поставлятися окремо, так і бути складовою частиною обладнання комп'ютера, наприклад WiFi- і BlueTooth-адаптери.

Для зв'язку на далеку відстань (розширення мережі) і з'єднання локальних се - тей використовується комунікаційне обладнання (окремий комп'ютер з до-пол-ні-котельної апаратурою або робоча станція (сервер) з декількома мережевими платами:

· Повторювач (ретрансляція. Від англ. Repeat - повторювати) підсилює сигнал для передачі його далі по се-ти;

· Концентратор (хаб. Від англ. Hub - маточина колеса, концентратор) об'єднує кілька робочих станцій, під-лю - чаю їх як єдиний сегмент до мережі;

· Міст (бридж. Від англ. Bridge - міст) з'єднує сегменти однієї мережі або мереж з однаковою технологією пе-редачі даних;

· Маршрутизатор (роутер. Від англ. Route - маршрут) з'єднує мережі різного типу, але з сумісним про-г-раммной забезпеченням, визначаючи, куди потрібно направити дан-ні та вибираючи промінь-ший маршрут їх передачі;

· Шлюз з'єднує мережі з різними технологіями пе-редачі даних.

Таке обладнання поділяють на мультиплексори (один вихід, ніс-ко-ль-ко входів), де-мультиплексори (кілька виходів, один вхід) і кому-му-та-то - ри (кілька входів і ви- хо-дів).

Для захисту інформації використовуються мережеві екрани (міжмережевий екран, щит, бран-д-ма-у-ер, файрвол. Останнім від англ. Fire Wal - "вогняна стіна") - це прог-рам-ми, спеціальні технічні уст-рой- ст-ва або спеціально ви --- де-льон-ний кому - пь-ютер, які "відгороджують" захищені-е-мий комп'ютер або локальну мережу від зовн - ній се-ти, пропускаючи в обидві сторони толь-ко дозволені дані і ко-ман-ди, а при за-праця --- Не-пах об-ра-щающую за раз-рішенням до адміністратора мережі.

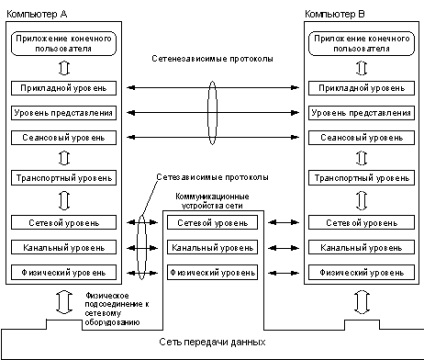

Взаємодія комп'ютерів в мережі забезпечується за рахунок дотримання се-те-вих про щось-колов - правил подання та передачі даних, які ре-а-лі-зу-ються ап-па - ратно або програмно. Передача даних складається з ряду етапів (ур-ів-ній), на каж - будинок з яких використовується свій протокол.

Еталонної є модель обміну інформацією у відкритій системі OSI (Open System Interchange) або модель взаємодії відкритих систем. пред-ло - женная в 1984 р і включає 7 рівнів про щось-колов:

1) фізичний - безпосередня передача сигналів по лініях зв'язку;

2) канальний (рівень з'єднання) - формування сиг-на-лов для передачі, виявлення і ис-прав-ня помилок, що виникають при фізичному пере-да-че (цей рівень може реалізуватися мо-демом або мережевою картою);

3) мережевий - визначення маршрутів (маршрутизація) передачі пакетів, на ко - торие розбиваються передані дані (різні пакети з одного зі-про-ще-ня можуть направлятися різними шляхами);

5) сеансовий - відкриття і закриття сеансу зв'язку з визначенням її характеру (од - носторонняя або двостороння, послідовна або паралельна передача в обидві сторони);

6) представницький - визначення кодів і форматів передачі даних з відповідним їх перетворенням;

7) прикладної - визначення даних для передачі, що формуються прикладною програмою (наприклад, відправлення по електронній пошті).

На комп'ютері відправника виконуються етапи з сьомого по перший рівень, а на комп'ютері одержувача ті ж етапи в зворотному порядку для відновлення со-об - щення. На проміжних когось Пьютер можуть виконуватися з 1-го по 3-ій етап для подальшої відправки надійшов пакету (який є частиною все-го повідомлення). Ієрархія мережевих протоколів OSI схематично зображено на рис. 16.

Мал. 16. Мережеві протоколи моделі OSI

Робота глобальної комп'ютерної мережі Інтернет буде детально розглянута в п. 2.3.