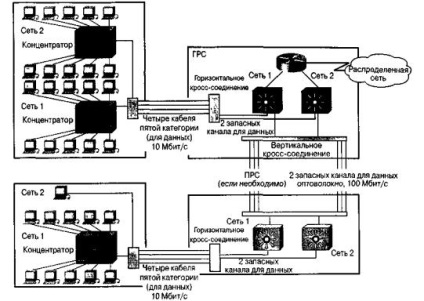

траси повинні підключатися до найближчої ГРС або ПРС. Всі кабелі п'ятої катего - рії DTP повинні бути протестовані на предмет пропускної здатності 100 Мбіт / с.

∙ Друга вимога. У кожному приміщенні повинна бути передбачена точка при - присутність. Це повинен бути закривається на замок кабінет. в якому знаходяться

всі кабельні закінчення і електронні компоненти (наприклад. концентратори).

Служби даних повинні розподілятися з цього кабінету в класну кімнату по

проводам. прихованим декоративними панелями. 1 я мережа повинна бути надана для використання в навчальній програмі. а 2-а мережа - для адміністративних це - лей.

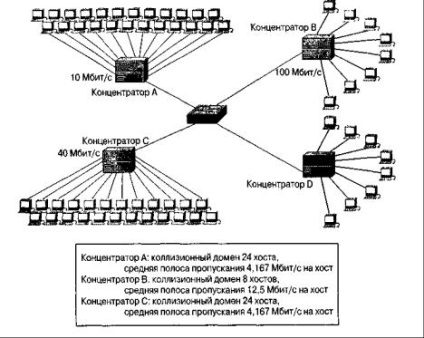

Колізійні домени комутатора другого рівня

Для визначення розмірів колізійного домену необхідно знати. скільки хостів физиче - скі підключені до одного порту комутатора. Цей фактор також впливає на смугу пропуску - ня. доступну кожному окремо взятому хосту.

Інший спосіб реалізації комутації локальної мережі - це установка на порти Коммут - тора спільно використовуваних концентраторів. Таким чином. кілька хостів підключаються до одного порту комутатора (рис. 4.16). Всі хости. підключені до концентратора. утворюють колізійних домен і ділять між собою смугу пропускання (рис. 4.17).

Мал. 4.16. При використанні концентраторів розмір колізійного домену збільшується.

а смуга пропускання ділиться між хостами

Мал. 4.17. В ідеальній локальної мережі розмір колізійного домену дорівнює 2. У мережі. викорис - зующей концентратори. колізійних домен стає значно більше

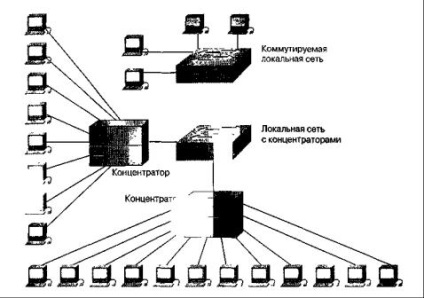

Використання комутатора другого рівня разом з концентраторами

У більшості випадків концентратори середовища із загальним доступом використовуються в Коммут - руемой середовищі локальних мереж для збільшення кількості точок підключення на кінцях гори - зонтальним кабельних трас. як показано на рис. 4.18. Такий підхід є прийнятним. од - нако потрібно гарантувати. що розміри колізійних доменів не збільшуватимуться і тре - бования. стосуються смуги пропускання до хосту. будуть виконані відповідно до специфікації. зібраним на відповідному етапі проектування мережі.

Мал. 4.18. Концентратори можна використовувати з метою створення більшої кількості то -

чек підключення для хоста

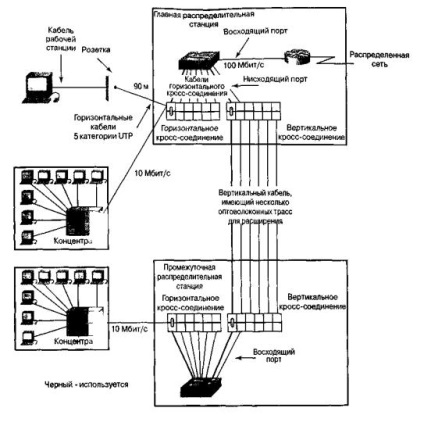

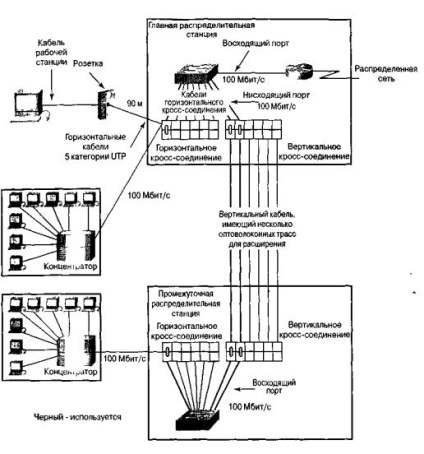

Перехід на велику смугу пропускання на 2-му рівні

При зростанні мережі зростає і потреба в більшій смузі пропускання. У вертикальних соеди - неніях неиспользуемое оптоволокно можна застосувати для зв'язку з портом комутатора. маю - щим смугу пропускання 100 Мбіт / с. Смуга пропускання мережі. показаної на рис. 4.19, удвое - на порівняно з пропускною здатністю вертикального кабелю мережі. представленої на рис. 4.18. Це відбувається за рахунок впровадження ще однієї лінії.

Мал. 4.19. Перехід на велику смугу пропускання настільки ж простий. як підключення до ви -

сокоскоростному порту або додавання декількох таких портів

У разі горизонтального з'єднання можна збільшити смугу пропускання в десять разів пу - тим перекроссіровкі з горизонтального крос - з'єднання на порт 100 Мбіт / с комутатора і заміни концентратора на 10 Мбіт / с концентратором на 100 Мбіт / с. При встановленні парамет - рів комутатора 2-го рівня локальної мережі важливо упевнитися в наявності достатньої ко - лічества портів на 100 Мбіт / с. щоб здійснити перехід на велику смугу пропускання.

Важливо також занести в пакет документів по мережі швидкодію кожного активного кабельного зниження.

Проектування 3-го рівня топології локальної мережі

Вашингтонський проект: цілі проектування 3-го рівня

Цілі проектування 3-го рівня топології мережі Вашингтонського навчального округу з -

стоять в наступному.

∙ Побудувати шлях між сегментами локальної мережі. на якому буде відбуватися

фільтрація потоку даних.

∙ Ізолювати широкомовлення протоколу ARP.

∙ Розділити колізії в сегментах.

∙ Забезпечити фільтрацію служб 4-го рівня між сегментами.

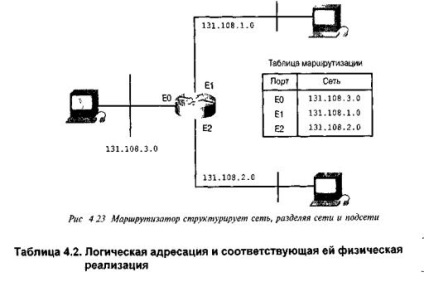

Установка в мережі маршрутизатора 3-го рівня

Мал. 4.20. Маршрутизація 3-го рівня вирішує такі питання. як необхідність физиче -

ського поділу підмереж

Реалізація віртуальних локальних мереж

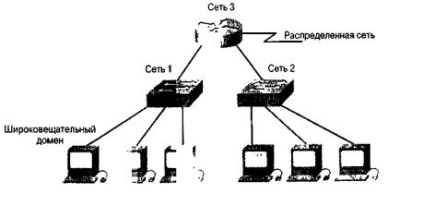

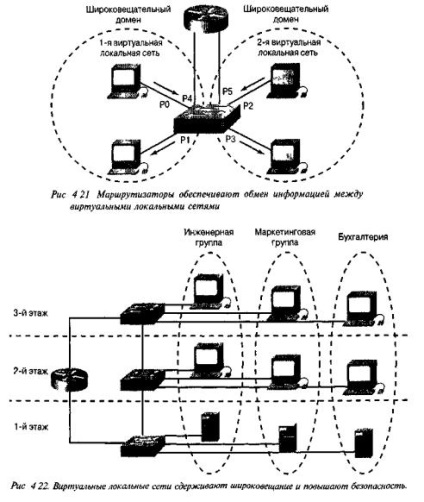

Однією з найважливіших характеристик мережі є загальна кількість широкомовних розсилок. таких як ARP- запити. Використовуючи віртуальні локальні мережі. можна обмежити

потік широкомовних повідомлень всередині мережі та. таким чином. зменшити шіроковеща - вальний домен (рис. 4.21). Віртуальні мережі можуть також використовуватися для забезпечення без - ки. шляхом створення груп в віртуальних мережах відповідно до функцій цих груп (рис. 4.22).

На рис. 4.21 фізичні порти використовуються для призначення віртуальної мережі. Порти РВ. Р 1, і Р 4 призначені віртуальної мережі 1, а порти Р 2, РЗ. і Р 5 - віртуальної мережі 2. Обмін ін - формацією між віртуальними мережами 1 і 2 може відбуватися тільки через маршрутизатор.

Ця схема обмежує розміри широкомовних доменів і використовує маршрутизатор для того. щоб визначити. чи може віртуальна мережа 1 обмінюватися даними з віртуальної се - тьма 2. Це створює можливість збільшення безпеки. засновану на незначних Вірт - альної мережі.

Використання маршрутизаторів для створення розширюваних мереж

Маршрутизатор забезпечують розширюваність. так як вони можуть служити в якості брандмауерів для широкомовних розсилок. як показано на рис. 4.20.

рівня. В той же час. маршрутизатори коштують дорожче і складніше в налаштуванні. ніж комутатори.

які. з яких - небудь причин. більше не потрібні хостам (наприклад. відключеним або видаленим комп'ютерам)

Використання маршрутизаторів для логічного структурування

Використання маршрутизаторів 3-го рівня для сегментації

У структурованої кабельної схемою 1-го рівня легко створювати численні физиче - ські мережі шляхом простого з'єднання вертикальних і горизонтальних кабелів з відповідним - щим комутатором 2-го рівня. У наступних розділах розповідається. як подібний підхід забезпечує надійну реалізацію захисту. І наостанок. слід нагадати. що маршрутіза - тор в локальній мережі є центральною точкою проходження потоку даних.

Мал. 4 24 В цій реалізації маршрутизатор служить центральною точкою для направлення потоку даних в локальній мережі. це також забезпечує надійний захист

Документування логічної і фізичної реалізації мережі