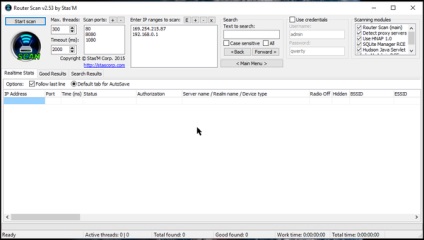

Коротше, якщо простіше - ви просто запускаєте сканування, а вже через 5-10 секунд ця програма показує вам логін: пароль на адмінку, пароль на вай-фай і будь-яку іншу непотрібну маячню. Поставивши мережу свого провайдера на сканування, вже через годину у мене на руках була база з 1000 пристроїв, з яких була більшість роутерів, багато наших улюблених IP-камер і парочка серверів.

Ще додам, що ця програма дуже рідко коли мене обламувала в процесі витягування паролів від чужих роутерів.

Удачі юним хакерам!

Я помітив що багатьом пікабушнікам цікава тема злому підбору забутого пароля для сусідської своєї мережі Wifi.

В цьому пості буде показана як підібрати пароль до самого распространенyому на даний момент алгоритму шифрування WiFi мереж - WPA / WPA2

1) Нетбук, ноутбук з Wifi модулем або Wifi Adapter /

2) Флешка від 2 гб і вище

2) Краща система для проведення наших експериментів це звичайно ж лінукс, немає звичайно з під вінди теж можна творити справи, але це схоже на ремонт двигуна через вихлопну трубу. Тому ми будемо використовувати спеціальний пакет програм для аудіторінга безпеки WiFi мереж під назвою WiFi Slax. Особливістю таких пакетів є те що їх можна запускати прямо з флешки. Для цього форматіруем флешку під FAT32, копіюємо вміст образу на флешку і запускаємо файл Wifislax Boot Installer з папки boot вводь параметр s і тиснемо інтер, все наша флешка стала завантажувальної.

3) Програма Elcomsoft Wireless Security Auditor під виндовс

4) Словники для Брута пароля

5) Власне сама точка доступу до якої будемо підбирати пароль

7) Голова 1шт (бажано але необов'язково)

Торрент з необхідними програмами і посилання на словники я залишу в коментарях.

Відкриваємо термінал пишемо команду: ifconfig wlan0 down - відключаємо wifi адаптер

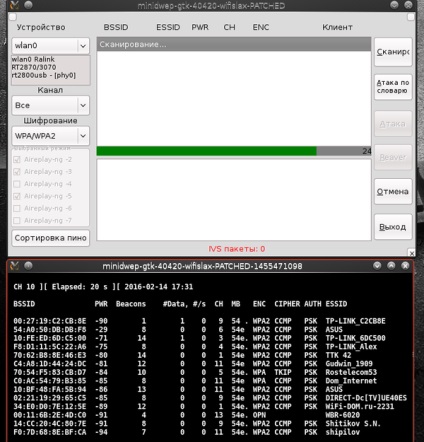

Якщо на комп'ютері встановлено кілька wifi адаптерів то необхідний вибрати потрібний, за тією самою програмою можна зламати і застарілий протокол WEP для цього в графі шифрування вибирається WEP. По закінченню сканування дивимося що ж у нас є в окрузі:

І тут потрібно сказати кілька слів: Ми бачимо що деякі точки у нас c WPS а інші ні. WPS - це величезна діра в системі шифрування, якщо коротко то це підключення до точки за допомогою пін кода.PIN-код складається з восьми цифр - отже, існує 10 ^ 8 (100 000 000) варіантів PIN-коду для підбору. Однак кількість варіантів можна істотно скоротити. Справа в тому, що остання цифра PIN-коду являє собою якусь контрольну суму, яка вираховується на підставі семи перших цифр. Таким чином кількість варіантів вже скорочується до 107 (10 000 000). Крім того, уразливість протоколу дозволяє розділити пін-код на дві частини, 4 і 3 цифри і перевіряти кожну на коректність окремо. Отже, виходить 104 (10 000) варіантів для першої половини і 103 (1000) для другої. У підсумку це становить лише 11 000 варіантів для повного перебору, що в

9100 разів менше 10 ^ 8.

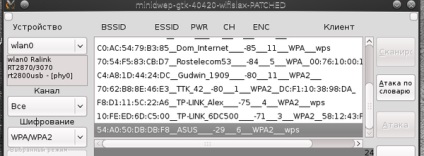

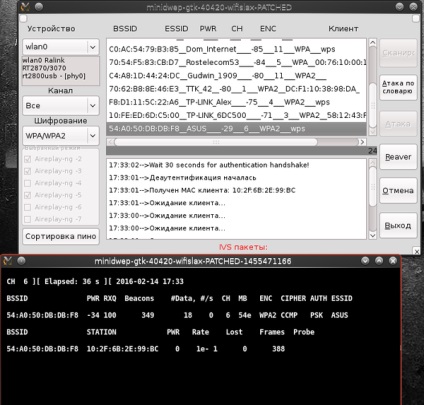

Якщо на точці включений WPS то це просто подарунок для початківця вардрайвера вибираємо таку точку тиснемо Reaver потім ок і чекаємо поки програма перевірить всі пінкод і видасть пароль. Однак іноді не все так просто часто точки доступу мають захист від таких атак і після декількох невдалих варіантів блокують WPS. У нашому пакеті програм є інструменти здатні обійти ці блокування про них я спробую розповісти в наступному пості. Зараз же ми постараємося отримати доступ до мережі без використання WPS. Це можливо тільки якщо у точки доступу є клієнт. При підключенні клієнт обмінюється з точкою доступу зашифрованими паролями які ми повинні перехопити і розшифрувати. Для цього вибираємо жертву і тиснемо Атака.

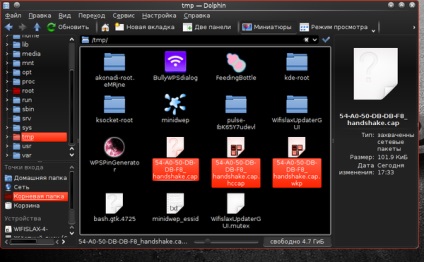

Що відбувається: Наш вай фай адаптер створює перешкоди і викидає клієнта з мережі. Клієнт в свою чергу намагається з'єднатися з точкою і обмінюється з нею інформацією цей обмін називається handshake (рукостискання) його то ми і перехопимо. після того як програма захопить handshake вона запропонувати відразу пробити його по словнику, але так як ми завантажилися з флешки то на ній естесвенно немає словників, тому тиснемо no потім буде пропозиція зберегти handshake на жорсткий диск теж відмовляємося. Запускаємо Домашню папку відкриваємо папку tmp і бачимо наші хендшейкі 3 файлу:

Копіюємо їх на жорсткий диск і перезавантажуємося під Windows.

І так ми отримали пароль від мережі але він в зашифрований, будемо тепер його підбирати.

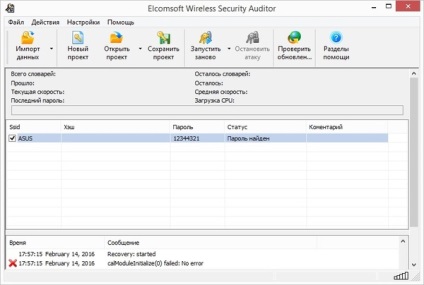

Встановлюємо програму Elcomsoft Wireless Security Auditor патчим її міняємо мову на російську Options - Language - Russian. Тиснемо імпорт даних - Імпортувати файл TCPDUMP

Тиснемо Ctrl + I - додати, вибираємо викачані словники і тиснемо запустити атаку.

Простий пароль знайшовся за 2 секунди, але пароль містить більше символів і що складається з букв може підбиратися значний час, якщо вам ліньки його підбирати можете попросити хлопців з форуму Антічат вони проженуть ваші CAP файли по своїх базах за ништяки а може і безкоштовно. Так само в мережі є безкоштовні сервіси по підбору паролів, посилання будуть дані в коментарях.

Показати повністю 9