Взагалі тема безпеки Вордпресс дуже обширна і не обмежується тільки боротьбою зі спамом і злодійством контенту. про які я вже писав раніше. Набагато більш сумні наслідки (навіть представляти не хочеться) можуть наступити, якщо зловмисники отримають доступ в адмінку блогу. Наше завдання, зробити все можливе, щоб цього не допустити. І сьогодні я розповім тільки про один із способів посилення захисту блогу. Зустрічайте, плагін безпеки WordPress Login LockDown.

Захист адмінки WordPress від злому за допомогою плагіна Login LockDown

Найпростіший спосіб зламати сайт, це підібрати логін і пароль для входу в панель управління. Треба сказати, що багато блогери самі полегшують роботу зломщикові на 50%, залишаючи логін за замовчуванням. І тоді йому залишається тільки підібрати пароль.

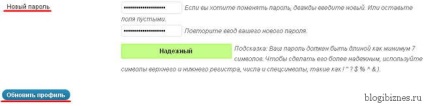

Обов'язково, відразу після установки движка, поміняйте пароль на більш надійний (робимо близько 20 символів, використовуючи букви верхнього і нижнього регістра, числа і спецсимволи). Це можна зробити прямо з адмінки, перейшовши в меню "Користувачі" - "Ваш профіль". Двічі вводимо новий пароль і зберігаємо зміни, натиснувши кнопку "Оновити профіль". Змінюйте паролі і не використовуйте його на інших сайтах.

Такими нехитрими діями ми вже усложним хакерам завдання. Але, припустимо, вони виявилися вперті і не залишають спроб, використовуючи спеціальні програми для підбору пароля. І тут нам на допомогу приходить плагін захисту для WordPress Login LockDown.

Принцип дії плагіна Login LockDown

"Помилка: Вибачте, але цей діапазон IP був заблокований через занадто великого числа невдалих спроб входу. Будь ласка, спробуйте ще раз пізніше ".

Установка і настройка плагіна безпеки Login LockDown

Встановіть і активуйте плагін. Детально установку цього плагіна я описав, як приклад, в статті "Як встановити плагін WordPress". Тому без зайвих слів відразу перейдемо до налаштувань.

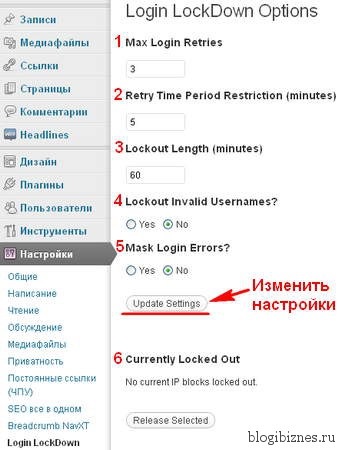

Переходимо в меню "Параметри" - "Login LockDown".

Після зроблених налаштувань плагіна безпеки Login LockDown, натискаємо кнопку "Update Settings", щоб зміни вступили в силу.

Для ясності, розшифрую, що станеться при спробі злому блогу, якщо настройки стоять, наприклад, за замовчуванням, як на малюнку вище. Якщо пароль буде введено неправильно більше 3 разів з інтервалом 5 хвилин, то доступ для входу в панель адміністратора блокується на 60 хвилин.

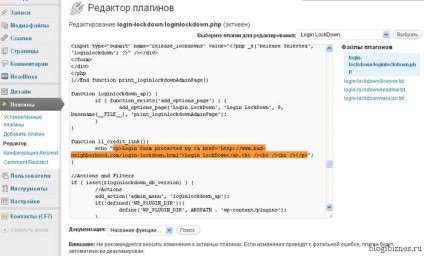

Ще одна деталь. Якщо Ви помітили, то на першому скріншоті видно, що під формою входу в панель адміністратора виводиться попередження про захист плагіном Login LockDown. Воно повинно з'явитися, якщо Ви правильно встановили плагін і він працює. Але в цьому випадку втрачається сенс пункту 5, адже зловмисник буде попереджений про захист заздалегідь. Давайте приберемо цей напис.

Зверніть увагу на попередження, на сторінці редагування. Перед внесенням змін деактивуйте плагін, а потім знову ввімкніть. Сподіваюся, те, що перед будь-яким редагуванням файлів, треба робити їх копії, нагадувати не треба.

Тепер плагін безпеки WordPress Login LockDown не дозволить зловмиснику потрапити в адмінку шляхом підбору пароля. Звичайно, це не гарантує 100% захисту WordPress від злому і інших неприємностей. Але кожен вид захисту блогу буде по цеглинці будувати стіну перед ворогом. Чим ця стіна вище, тим спокійніше Ви будете спати ночами.

Це теж може бути цікаво:

Добрий час доби) Олег, під мене какойто нехороша людина підбирає пароль, на хості мені написали, що можна прописати в htacess:

order deny, allow

deny from all

Allow from 100.100.100.100

і типу в адмінку можна увійти тільки з мого айпі. Символи 100.100.100.100 замінити своїм айпі. Це розумна тема?

Це норм? Я просто не розумію в цьому і не зовсім зрозумів куди цю штуку вставляти треба. Дивно у мене начебто стоїть плагін який обмежує кількість спроб входу, а той мудак всю ніч блог штурмував.

Повинно спрацювати, прописуй в самому низу, як було в прикладі. У мене теж були такі атаки, хоча стояв плагін. Може він вже толком не працює.

Якщо у тебе динамічний IP, то треба буде перед входом в адмінку кожен раз редагувати htacess.

У мене начебто не динамічний - не змінний) Прикро, як задумаєшся - стільки сил вкладаєш, щоб в майбутньому щось отримати, а хтось сайт хоче просто вкрасти ...

спасиб)

Навряд вкрасти хочуть, просто впровадити якийсь вірус або посилань наставити. Такі атаки давно не рідкість і до них схильні всі сайти в тій чи іншій мірі. Надійний пароль в більшості випадків рятує від брутфорса, але навантаження на хостинг через безліч запитів може значно підвищуватися. І це сильно напружує.