Напевно кожен з Вас, після створення сайту, будь він на Joomla або на якомусь іншому двигуні, замислювався про просування. І напевно кожен знає, що просування сайту це один з найбільш витратних етапів створення.

Не будемо приховувати, що кожен з на викачує безкоштовні (зламані) шаблони і розширення.

Але не всі усвідомлюють, чим це загрожує для їх проектів.

Що таке base64?

Base64 буквально означає позиційні система числення з основою 64. Тут-це найбільша ступінь двійки (26), яка може бути представлена з використанням друкованих сімволовASCII. Ця система широко використовується в електронній пошті для подання бінарних файлів в тексті листа (транспортне кодування). Всі широко відомі варіанти, відомі під назвою Base64, використовують символи A-Z, a-z і 0-9, що складає 62 знаки, для яких бракує двох знаків в різних системах використовуються різні символи.

Схема відповідності «символ ↔ значення» в Base64:

Для більш зрозумілого сприйняття, проведемо не великий досвід.

Йдемо на сайт joomla-master.org і викачуємо звідти якийсь шаблон.

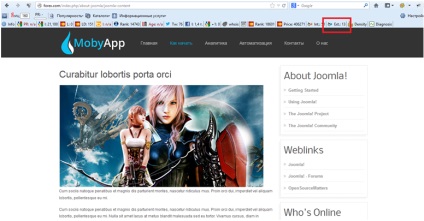

Встановлюємо скачаний шаблон на denwer.

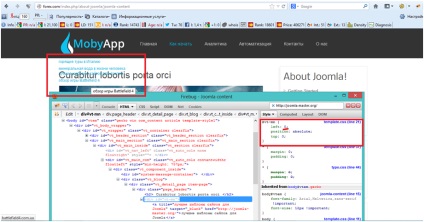

Перевіряємо витікаючі посилання.

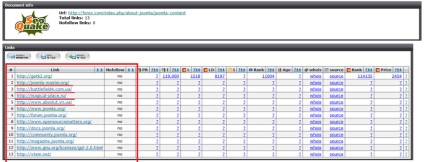

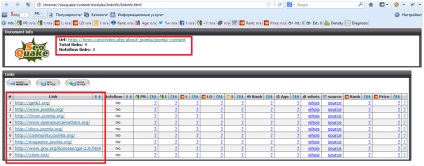

Як можна побачити на зображенні, у нас на шаблоні 13 вихідних посилань.

Червоними смугами виділені посилання, які вбудовуються адміністраторами сайту, з якого ми завантажили даний шаблон. І природно ці посилання закодовані, щоб ніхто не зміг їх прибрати.

Але не тут то було) Зараз ми подивимося вихідний код сторінки і спробуємо дізнатися, звідки ростуть ноги.

Для цієї справи я використовую розширення - firebug.

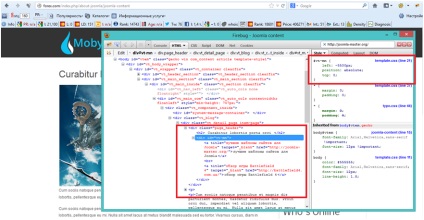

Беремо і копіюємо будь-яку з вихідних посилань, які показує seoquake, відкриваємо firebug (F12) і в рядок пошуку вставляємо нашу посилання.

Ось і здалися ці шкідливі посилання).

Вони знаходяться в

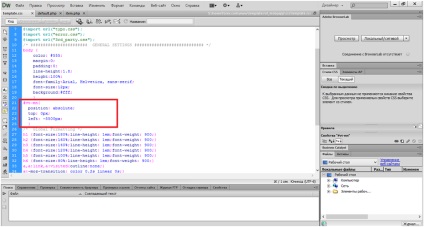

Давайте спробуємо подивитися на цей div. Для цього поставимо значення left: 0;

Ось вони і стали видні.

Наступне, що потрібно зробити, це знайти в файлах сайту дані посилання. Як Ви вже могли припустити, ці посилання так просто не знайти, вони напевно закодовані в base64.

Давайте спробуємо знайти.

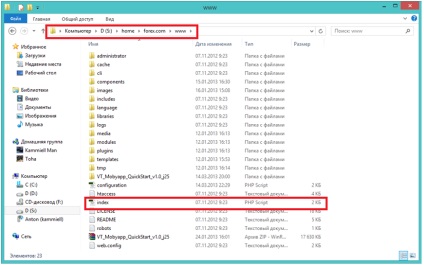

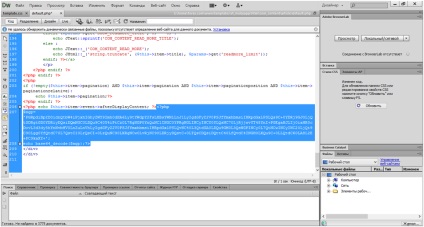

Зайдемо на віртуальний диск, в папку з файлами сайту і відкриємо для прикладу файл index.php (байдуже якої відкривати), відкривати даний файл я буду за допомогою Adobe Dreamweaver CS6.

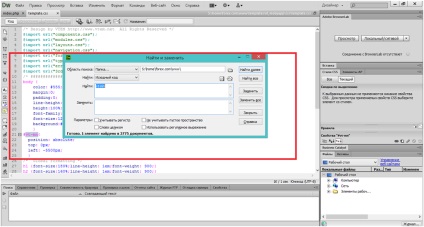

Натискаємо ctrl + f для проведення пошуку по файлах.

Як слова для пошуку, пишемо назву div'a. в якому були посилання.

Як показано на малюнку, у нас знайшло тільки css, це не те, що нам треба, давайте спробуємо по іншому.

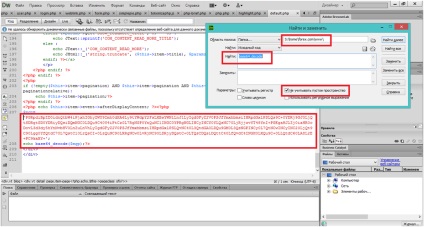

Дамо критерієм пошуку - "base64_decode", і ось нам посміхнулася удача, в файлі S: \ home \ forex.com \ www \ templates \ vt_mobyapp \ html \ com_content \ article \ default.php знайшлися закодовані посилання))

Ми знайшли перше посилання, цікаво дізнатися, що цей код несе в собі.

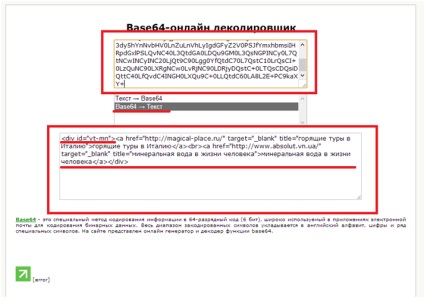

Для цього копіюємо "крякозябри" і йдемо на сайт base64.ru.

На цьому сайті ми розкодували код base64 в звичний нами вид.

На зображенні видно знайомий нами

У цьому файлі я знайшов ще 2 витікаючі посилання, так само закодовані в base64.

Ось код цих посилань:

Можете скопіювати його, вставити в декодировщик і подивитися у вигляді html.

Давайте тепер позбуватися від посилань.

Для цього просто візьміть і видаліть блок php коду:

І збережіть редагований файл.

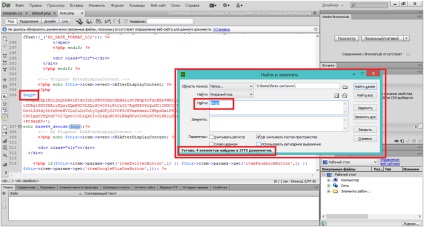

Тепер, щоб перестрахуватися, зробіть перевірку по інших файлів сайту, але вже з іншим критерієм пошуку, в даному випадку будемо шукати змінну - "$ mgp".

Після даної перевірки я знайшов ще 4 посилання і так само їх видалив.

Залишилося тільки видалити непотрібний нам стиль у файлі template.css.

Тепер все готово).

Перевіряємо через seoquake витікаючі посилання.

Ура, ми це зробили. Тепер ви можете на 70% бути впевнені в тому, що на Вашому сайті немає вихідних посилань)

Про всяк випадок спробуйте протестувати кожну сторінку свого сайту в seoquake або якихось сервісах типу cy-pr.com.

На цьому все, спасибі, що читаєте наші статті)