Включення ролі Endpoint Protection Point

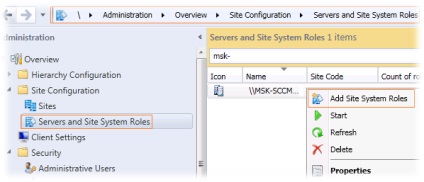

В консолі SCCM переходимо в розділ

Administration \ Overview \ Site Configuration \ Servers and Site System Roles

і вибравши сервер CAS викликаємо майстер додавання ролей Add Site System Roles

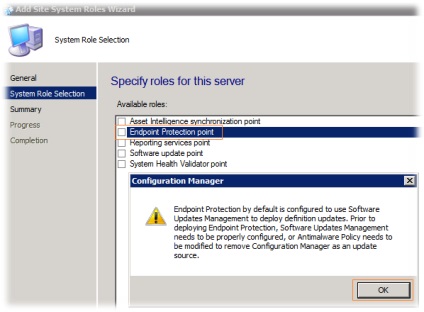

Вибираємо відповідну роль - Endpoint Protection Point і приймаємо попередження про те що необхідна додаткова настройка джерел оновлення антивірусних описів.

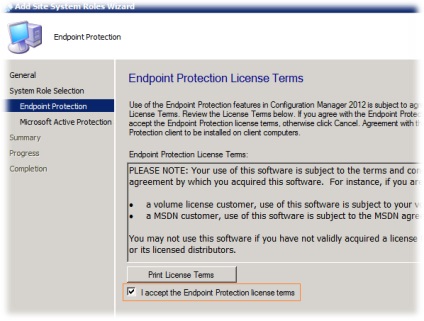

Наступним кроком приймаємо умови ліцензії і підтверджуємо те, що у нас дійсно є право використовувати SCEP в інфраструктурі SCCM

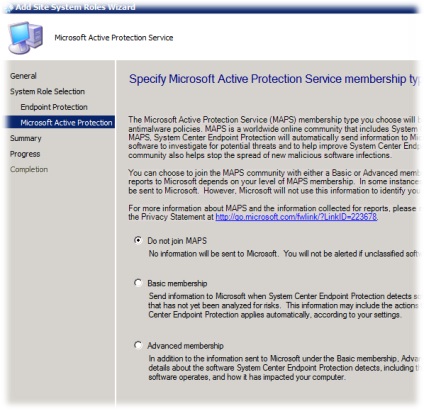

Потім нам буде запропоновано вибрати варіант членства в програмі Microsoft Active Protection Service (MAPS) - рівень інформації, яку потрібно відправляти в Microsoft для допомоги в розробці нових визначень. Витяг з документації з цього приводу:

Якщо оновлення антивірусних описів більш ніж один раз на добу не потрібно, то цілком можна відмовитися від участі в цій програмі.

Після закінчення роботи майстра додавання ролі вона може змінювати загальних параметрів оповіщень для ролі FEP. Ця установка є глобальною для всієї ієрархії і повинна виконуватися на CAS.

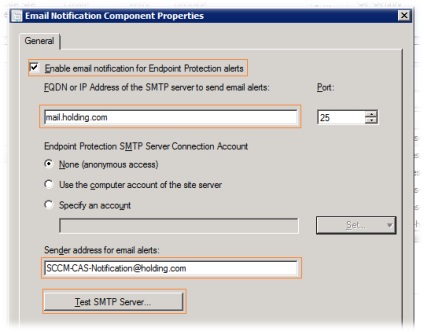

Для сповіщення про проблеми SCEP (відсутність активності клієнтів, вірусні "спалаху" і т.п.) можна використовувати електронну пошту, створюючи на сайтах ієрархії відповідні підписки на повідомлення.

Перш ніж можна буде приступати до налаштування підписок електронної пошти на сайтах нижніх рівнів для отримання повідомлень, необхідно налаштувати SMTP-сервер в ієрархії. SMTP-сервер можна вказати тільки в сайті верхнього рівня ієрархії Configuration Manager.

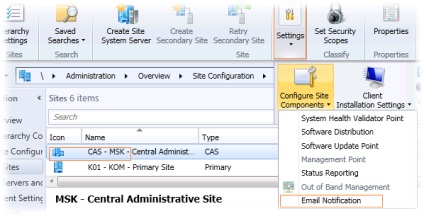

В консолі SCCM переходимо в розділ

Administration \ Overview \ Site Configuration \ Sites

і вибравши CAS викликаємо настройку його компоненти Settings> Email Notification

На цьому нехитрі глобальні настройки верхнього рівня закінчені.

Тепер можна перейти до підлеглого первинного сайту і почати налаштування вже під конкретне клієнтське оточення.

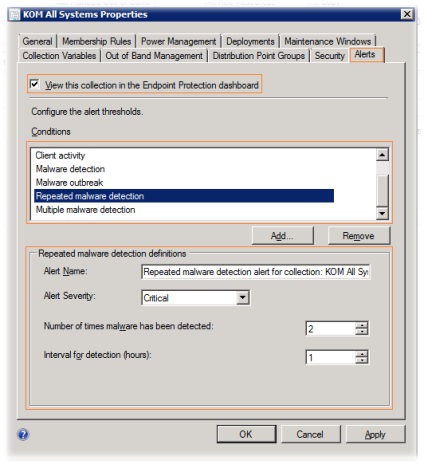

Налаштування сповіщень по колекціях

Визначившись з тим, для яких колекцій комп'ютерів ми будемо включати установку і використання SCEP, ми відразу можемо налаштувати оповіщення для цих самих колекцій. Відразу два зауваження:

- Не можна налаштовувати оповіщення для колекцій користувачів

- Налаштування недоступна для колекції Все системи (All Systems).

У розділі консолі SCCM

Assets and Compliance \ Overview \ Device Collections

переходимо до списку колекцій і відкривши властивості, що цікавить нас колекції переходимо на закладку Alerts

Ось настройки, які нам доступні на даний момент:

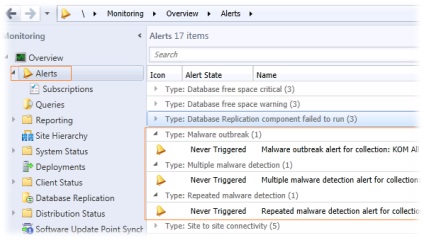

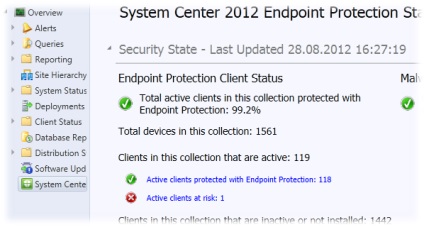

Після того як включено оповіщення для потрібних колекцій, можна побачити зведену інформацію по всіх оповіщення в розділі консолі

Monitoring \ Overview \ Alerts

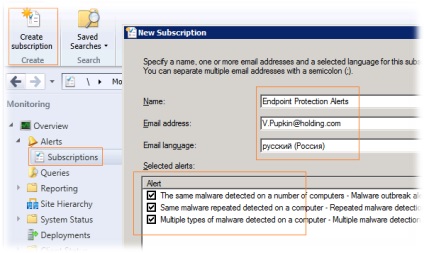

На включені оповіщення створюємо підписки в розділі консолі

Monitoring \ Overview \ Alerts \ Subscriptions

де вказуємо кому саме і за яких подій будуть відправлятися листи.

Налаштування політик клієнтів

В силу того, що дистрибутив клієнта SCEP фактично поширюється на комп'ютери вже при установці клієнта SCCM (файл% windir% \ ccmsetup \ SCEPInstall.exe), то все що нам потрібно зробити для того, щоб встановити клієнта SCEP на будь-яку колекцію комп'ютерів, - це включити параметри політики клієнта в розділі консолі

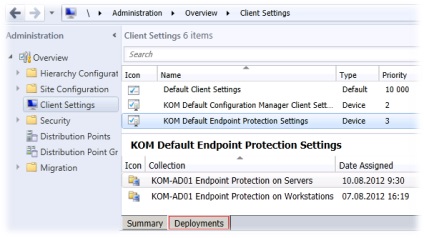

Administration \ Overview \ Client Settings

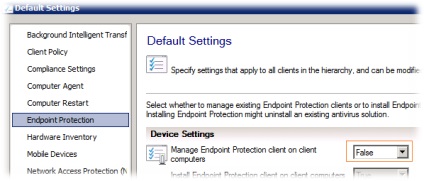

Якщо ви не хочете запускати установку SCEP відразу на всіх комп'ютерах є клієнтами SCCM, то в клієнтській політиці по-замовчуванню Default Client Settings можна вимкнути налаштування в розділі Endpoint Protection ...

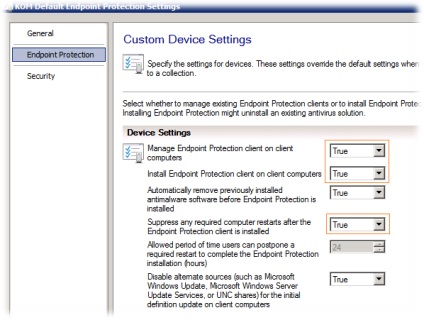

... і створити окрему клієнтську політику з включеними параметрами SCEP ...

... а потім націлити цю клієнтську політику на певні колекції комп'ютерів, на які ви хочете встановити систему.

Налаштування політик захисту від шкідливих програм

Розгортаються клієнти SCEP управляються за допомогою параметрів, що передаються через механізм політик захисту від шкідливих програм - Antimalware Policies.

Політики включають відомості про розклад перевірок, типах перевіряються файлів і папок, а також дії, які виконуються при виявленні шкідливих програм. При включенні Endpoint Protection стандартна політика захисту від шкідливих програм застосовується до клієнтських комп'ютерів; однак ви можете використовувати додаткові стандартні шаблони політик або створити власні політики для настройки параметрів роботи функції в конкретному середовищі.

При створенні і розгортанні нової політики захисту від шкідливих програм для колекції така політика переопределяет політику за замовчуванням.

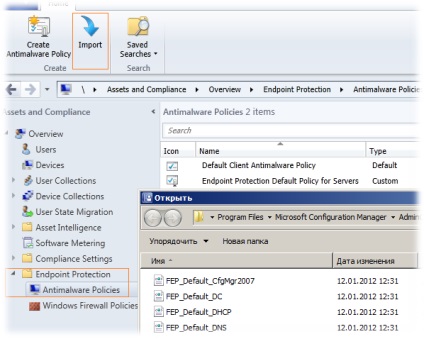

Configuration Manager включає кілька стандартних шаблонів, оптимізованих для використання в різних сценаріях, які можна імпортувати в Configuration Manager. Ці шаблони можна знайти в папці <папка установки Configuration Manager>\ AdminConsole \ XMLStorage \ EPTemplates.

Я виявив в цій папці 25 шаблонів, оптимізованих в основному під різні серверні ролі. Щоб не плодити зайві сутності в принципі можна зібрати в основному розрізняються настройки реєстру для гілок

SOFTWARE \ Policies \ Microsoft \ Microsoft Antimalware \ Exclusions \ Paths

SOFTWARE \ Policies \ Microsoft \ Microsoft Antimalware \ Exclusions \ Processes

в один XML шаблон для серверних систем. За основу можна взяти вміст шаблону FEP_Default_DC.xml

Вивчити політику за замовчуванням (Default Client Antimalware Policy) або імпортувати з шаблону нову політику можна в розділі консолі SCCM:

Assets and Compliance \ Overview \ Endpoint Protection \ Antimalware Policies

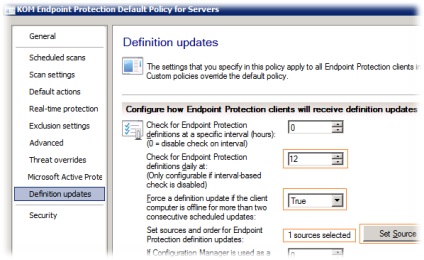

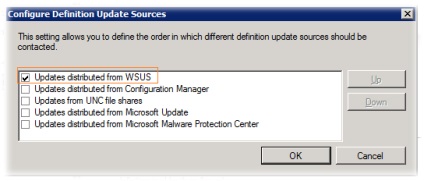

Особливу увагу будує звернути на параметри налаштування джерел оновлення антивірусних описів. Якщо у вас в SCCM не використовується роль Software Update Point (SUP), і для установки оновлень Windows використовується локальний сервер WSUS - то його можна визначити в якості основного джерела оновлень.

Джерело оновлень можна вказувати як єдиний так і використовувати їх комбінацію, самостійно визначаючи пріоритет їх використання.

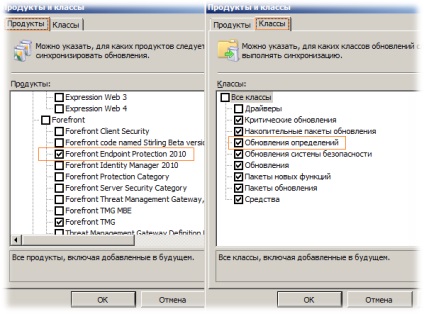

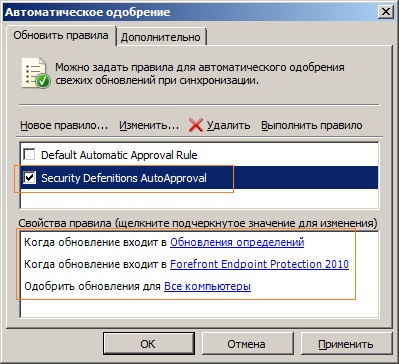

Крім цього на WSUS має бути створено і включено правило автоматичного схвалення з відповідними умовами

Швидка перевірка працездатності

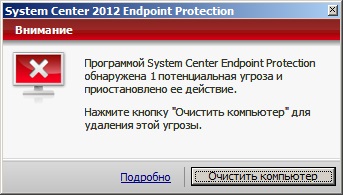

Коли антивірус вже розгорнуто і налаштований можна швидко перевірити працездатність реал-тайм сканування, створивши на будь-якому защищаемом комп'ютері текстовий файл з наступним змістом:

Зберігаємо файл і дивимося на реакцію антивіруса, який тут же повинен буде заблокувати доступ до файлу і повідомити про знайдену загрозу

Monitoring \ Overview \ Reporting \ Reports

У наступних замітках ми розглянемо процедуру настройки ролі SUP в SCCM і створення правила автоматичного розгортання (Automatic Deployment Rule) для антивірусних описів SCEP.

Додаткові джерела інформації:

Поділитися посиланням на цю запис:

Добридень!

У статті Ви пишіть настройку вже ПІСЛЯ того, як додали комп'ютери в колекції. Чи не могли б описати як створювати колекції та додавати в них сервера і робочі станції?

Добридень!

Чи не могли б підказати, чи є якийсь спосіб примусово оновити бази антивіруса на клієнтських машинах? Система налаштована так само як в цьому мануалі, агенти встановлені, слідом за ними постало ендпоінт. Але в моніторингу пише що дуже багато комп'ютерів з базами старше 1 тижня, а з сучасними всього 2. Ніяк не можу знайти як змусити його оновлюватися частіше. Якщо стикалися з чим то схожим підкажіть будь ласка!

Тобто оновлення в 6:12 начебто як і застосувати, але моя політика називається: «_1_Endpoint Protection Default Policy for Servers».

Що робити, куди бечь, які логи порадите дивитися?

Здравствуйте! Підкажіть, будь ласка, як можна зробити загальну папку з оновленнями, щоб до неї зверталися клієнтські комп'ютери? І як прописати шлях до цієї загальної папки з оновленнями для комп'ютерів, які не в домені?

Заздалегідь дякую!