«Приблизно о 18:30 вечора я був посередині гри, - каже Нік. - Раптово я втратив контроль над мишею і в правому нижньому кутку екрану з'явилося повідомлення TeamViewer. Як тільки я зрозумів, що відбувається, то відразу вбив додаток. Потім до мене дійшло: у мене ж інші машини з встановленим TeamViewer! »

«Я побіг вниз по сходах, де інший комп'ютер був включений і працював. Здалеку я побачив, що там вже з'явилося вікно програми TeamViewer. Перш ніж я встиг прибрати його, нападник запустив браузер і відкрив нову веб-сторінку. Як тільки я добрався до клавіатури, я відразу анулював віддалений контроль, негайно зайшов на сайт TeamViewer, змінив пароль і активував двухфакторную аутентифікацію ».

Скріншот сторінки, яку відкрив зловмисник

«На щастя, я був поруч з комп'ютером, коли сталася атака. Інакше її наслідки складно собі уявити », - пише фахівець з безпеки. Він почав розслідувати, яким чином це могло статися. Він дуже давно не використовував TeamViewer і майже забув, що той встановлений в системі, так що логічно припустити витік пароля з якого-небудь іншого зламаного сервісу, наприклад, LinkedIn.

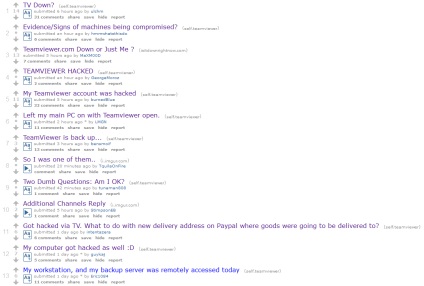

Проте, Нік продовжив розслідування і виявив сотні повідомлень на форумах про зломи TeamViewer.

Відповідь компанії TeamViewer здається логічним і адекватною дією на масову витік паролів користувачів (частково, з вини самих користувачів). Проте, все ще залишаються підозри, що зловмисники знайшли уразливість в самому програмному забезпеченні TeamViewer, що дає можливість проводити брутфорс паролів і навіть обходити двухфакторную аутентифікацію. По крайней мере, на форумах є повідомлення від потерпілих, які заявляють про те, що вони використовували двухфакторную аутентифікацію.