Розглянемо особливості централізованої установки сертифікатів на комп'ютерах домену та додавання їх в список довірених за допомогою групових політик. У нашому випадку, ми встановимо самоподпісанний сертифікат Exchange на клієнтські комп'ютери.

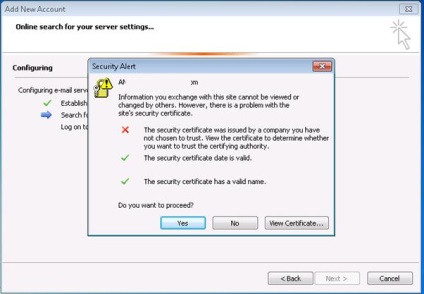

У тому випадку якщо на вашому Exchange Сервер має самоподпісанний сертифікат, то на клієнтах, при першому запуску Outlook буде з'являтися повідомлення, що талон не довірений і користуватися ним небезпечно.

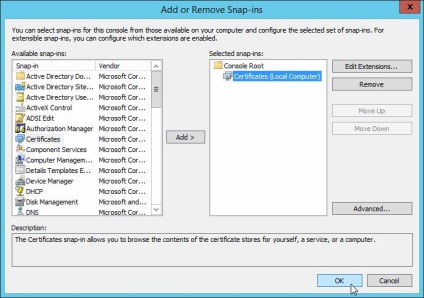

В першу чергу, нам потрібно експортувати самоподпісанний сертифікат з нашого Exchange сервера. Для цього на сервері відкрийте консоль mmc.exe і додайте в неї оснащення Certificates (для локального комп'ютера).

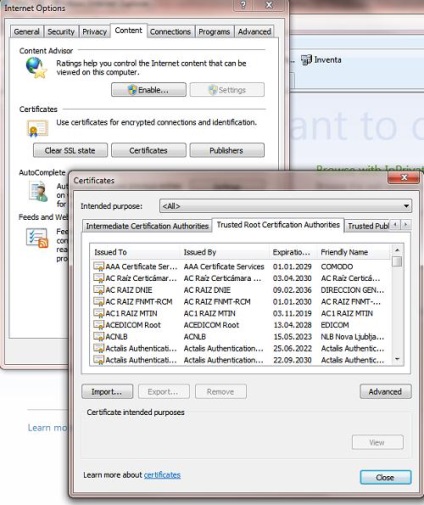

Перейдіть в розділ Certificates (Local Computer) -> Trusted Root Certification Authorities -> Certificates

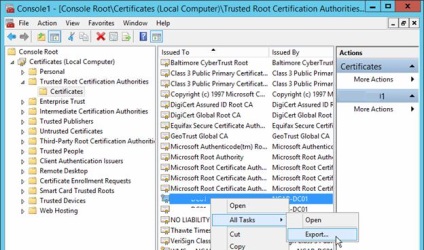

У правому розділі знайдіть ваш сертифікат Exchange і в контекстному меню виберіть AllTasks -> Export.

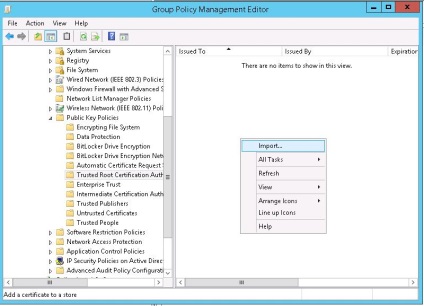

Перейдемо до створення політики поширення сертифіката. Для цього, відкриємо консоль Group Policy Management (gpmc.msc). Створимо нову політику, вибравши OU на який вона буде діяти (в нашому прикладі це OU з комп'ютерами користувачів, тому що ми не хочемо, щоб сертифікат встановлювався на сервера і технологічні системи) і в контекстному меню виберемо CreateaGPIinthisdomainandLinkithere ...

Вкажіть ім'я політики (Install-Exchange-Cert) і перейдіть в режим її редагування.

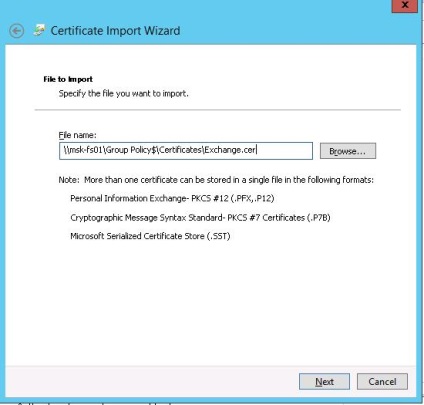

У правій частині вікна клацніть ПКМ і виберіть пункт меню Import.

Таким чином, ми налаштували політику автоматичного поширення сертифіката на всі комп'ютери домену (на певний контейнері або групу безпеки домена). Сертифікат буде автоматично встановлюватися на всі нові комп'ютери, не вимагаючи від служб техпідтримки ніяких ручних дій.

Відновлення файлів після зараження шифрувальником зі знімків VSS

MS Local Administrator Password Solution - управління паролями локальних адміністраторів в домені

Блокування вірусів і шифрувальників за допомогою Software Restriction Policies

Чому перестали працювати деякі GPO після установки MS16-072

Налаштування Mozilla Firefox для роботи в корпоративному середовищі

Методи захисту від mimikatz в домені Windows

Resolution: 1346 x 733 57 queries. 0,476 sec 23.66 MB