Днями виявив, що мій діючий сертифікат на «Чанг» вже прострочений, в зв'язку з цим є ряд неприємних моментів, довелося їх усунути ...

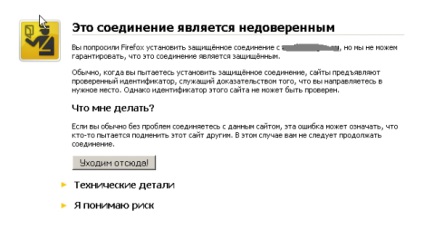

Те, що видно користувачам, це при відкритті OWA спливає віконце, що даний сертифікат не є довіреною, що деяких дратує, деяких просто ставить в стопор при вигляді подібного напису, але це тільки верхівка айсберга, за відсутності валидного сертифіката присутній ще кілька червоних подій в журналах ...

Якщо у Вас немає центру сертифікації в домені, то його потрібно встановити, він необхідний і для ряду інших сертифікатів, не тільки для «Чангі», але зараз не про це. У моєму поточному випадку «Центр сертифікації» вже присутня, при тому встановлений він на «залізному» серваке на основному домен-контролері ...

Але для тих у кого немає, такого, заодно розповім про встановлення ...

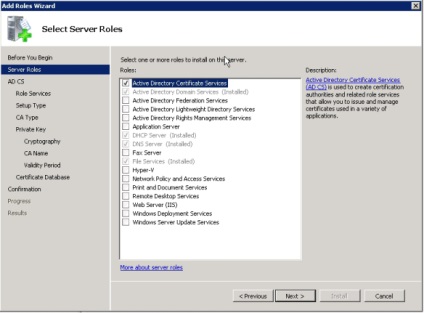

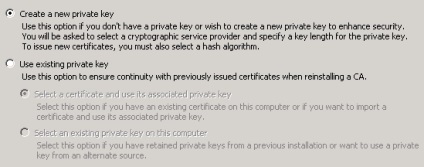

1. Установка центру сертифікації в домені

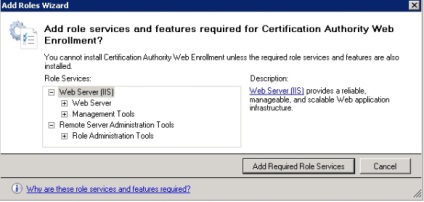

Кнопка Add Required Role Services

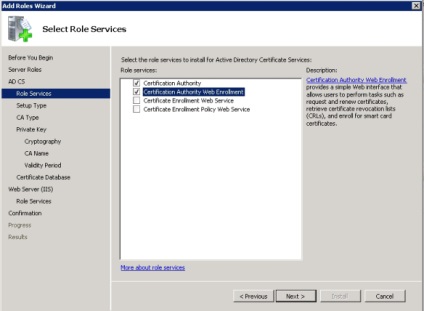

Відзначаємо верхні 2 пункту (решті за бажанням)

Задаємо термін дії сертифікатів, виданих цим центром сертифікації

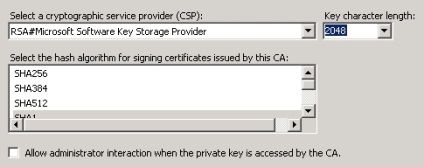

2. Налаштування центру сертифікації

За замовчуванням центр сертифікації генерує сертифікати, які обслуговують тільки по одному імені суб'єкта. Тобто для кожного імені потрібно генерувати окремий сертифікат. Щоб дозволити випуск сертифікатів з декількома альтернативними іменами суб'єктів, необхідно на сервері з роллю Центру сертифікації виконати команду:

certutil -setreg policy \ EditFlags + EDITF_ATTRIBUTESUBJECTALTNAME2

net stop certsvc net start sertsvc

Вводимо зрозуміле ім'я створюваного сертифікату (можна кирилицею), наприклад, «Доменний сертифікат Exchange», кнопка Next.

Сторінку Domain Scope (Область домену) пропускаємо. Далі цікаве:

На сторінці Exchange Configuration (Конфігурація сервера Exchange) розгортаємо вузол Client Access server (Outlook Web App)

і встановлюємо обидва прапорця:

- Outlook Web App is on the Intranet

- Outlook Web App is on the Internet

Перевіряємо, щоб у другому полі було зазначено коректне ім'я, на яке посилається MX запис для вашого домену на зовнішніх DNS серверах.

Розгортаємо вузол Client Access server (Exchange ActiveSync). Повинен бути установленфлажок Exchange Active Sync is enabled

Розгортаємо Client Access server (Web Services, Outlook Anywhere, and Autodiscover) і вводимо теж ім'я для зовнішнього вузла. Також повинен бути встановлений прапорець Autodiscover used on the Internet і налаштована на Long URL (Example: autodiscovet.contoso.com). В поле Autodiscovet URL to use: залишаємо тільки autodiscover.<имя нашего домена>. КнопкаNext.

На сторінці Certificate Domains натискаємо кнопку Next

Заповнюємо сторінку Organization and Location (можна кирилицею)

Натискаємо кнопку Browse. задаємо ім'я файлу (наприклад, CertRequest) і зберігаємо його. Завершуємо створення сертифіката.

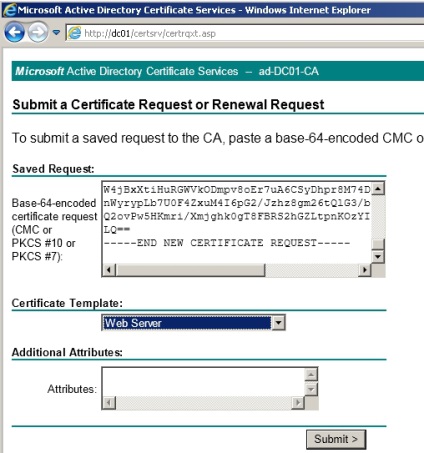

4. Отримання сертифікату з центру сертифікації

Знаходимо тільки що збережений файл CertRequest.req і відкриваємо його в Блокноті. Ctrl + A, Ctrl + C (зберігаємо вміст файлу в буфер обміну) і закриваємо Блокнот.

У списку CertificateTemplate вибираємо Web Server і натискаємо кнопку Submit. потім ОК.

Клацаємо по посиланню Завантажити сертифікат і зберігаємо його на диску (наприклад, під ім'ям certnew.cer). Після завантаження відкриваємо його і перевіряємо, що на вкладці Details є пунктSubject Alternative Name. який містить кілька додаткових імен.

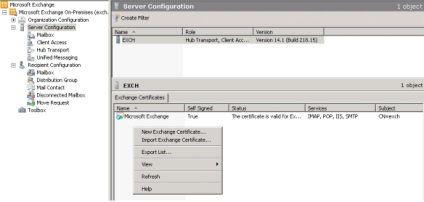

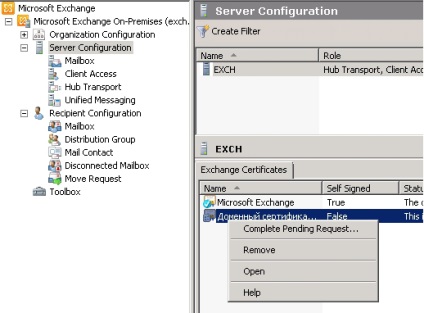

5. Імпорт і призначення сертифіката

На сторінці Complete Pending Request натискаємо кнопку Browse. знаходимо на диску сертифікат certnew.cer, завантажений з центру сертифікації і імпортуємо його сюди.

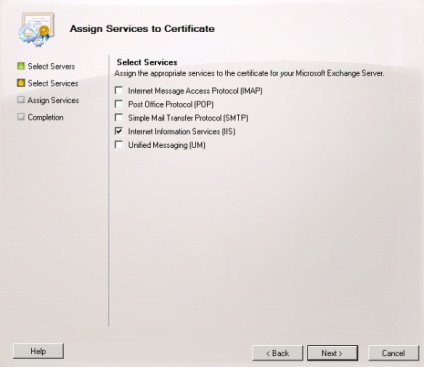

Знову робимо правий клік по «Доменний сертифікат Exchange» і вибираємо пункт Assign Services to Certificate (Призначення служб сертифікату). На сраніце вибору серверів в списку повинен бути зазначений наш сервер, для якого призначається сертифікат. На сторінці Select Services (Вибір служб) встановлюємо прапорець IIS (можна поставити ще IMAP і SMTP).

Далі, призначити, готово.

В домені сертифікат пошириться автоматично разом з оновленням групових політик. Для негайного тестування можна на клієнті виконати команду

Вибіраемніжнійпункт Download a CA certificate, certificate chain, or CRL. Методкодірованіяоставляем DER. Переходімпоссилке Download CA certificate chain. І зберігаємо файл з розширенням .p7b. Передаємо цей файл клієнтові. На клієнті правий клік по файлу сертифіката, вибираємо пункт Встановити сертифікат, переводимо перемикач в положення Помістити всі сертифікати в наступне сховище. Огляд, Довірені кореневі центри сертифікації, ОК, Далі і т.д.

Після цих маніпуляцій при підключенні до OWA в браузері вже не повинно з'являтися лякають попереджень на кшталт цього:

Всім гарної роботи.