Як і облікові записи користувачів, облікові записи комп'ютерів в домені мають свій пароль. Пароль цей потрібен для встановлення так званих «довірчих відносин» між робочою станцією і доменом. Паролі для комп'ютерів генеруються автоматично і також автоматично кожні 30 днів змінюються.

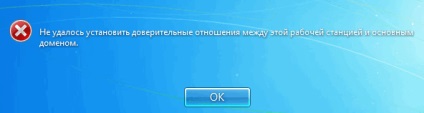

Домен зберігає поточний пароль комп'ютера, а також попередній, про всяк випадок 🙂. Якщо пароль зміниться двічі, то комп'ютер, що використовує старий пароль, не зможе пройти перевірку справжності в домені і встановити безпечне з'єднання. Розсинхронізація паролів може статися з різних причин, наприклад комп'ютер був відновлений з резервної копії, на ньому була проведена переустановка ОС або він просто був довгий час вимкнений. В результаті при спробі входу в домен нам буде видано повідомлення про те, що не вдається встановити довірчі відносини з доменом.

Для відновлення довірчих відносин існує кілька способів. Розглянемо їх все по порядку.

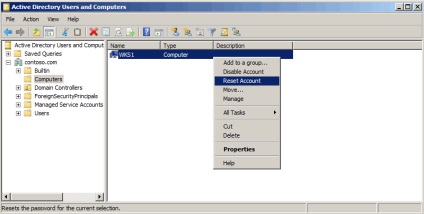

Відкриваємо оснащення «Active Directory Users and Computers» і знаходимо в ній потрібний комп'ютер. Кількома на ньому правою клавішею миші і в контекстному меню вибираємо пункт «Reset Account». Потім заходимо на комп'ютер під локальної обліковим записом і заново вводимо його в домен.

Примітка. Подекуди зустрічаються рекомендації видалити комп'ютер з домену і заново завести. Це теж працює, однак при цьому комп 'ютер отримує SID і втрачає членство в групах, що може привести до непередбачуваних наслідків.

Спосіб цей досить громіздкий і нешвидкий, тому що вимагає перезавантаження, однак працює в 100% випадків.

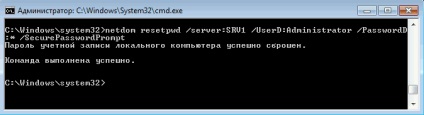

Заходимо на комп'ютер, якому потрібно скинути пароль, відкриваємо командний консоль обов'язково від імені адміністратора і вводимо команду:

Netdom Resetpwd / Server: SRV1 / UserD: Administrator / PasswordD: *

У вікні вводимо облікові дані користувача і тиснемо OK. Пароль скинутий і тепер можна зайти на комп'ютер під доменної обліковим записом. Перезавантаження при цьому не потрібно.

Що цікаво, в рекомендаціях по використанню і в довідці написано, що команду Netdom Resetpwd можна використовувати тільки для скидання пароля на контролері домену, інші варіанти використання не підтримуються. Однак це не так, і команда також успішно скидає пароль на рядових серверах і робочих станціях.

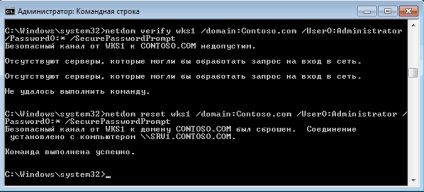

Ще за допомогою Netdom можна перевірити наявність безпечного з'єднання з доменом:

Netdom Verify WKS1 /Domain:Contoso.com / UserO: Administrator / PasswordO: *

Або скинути обліковий запис комп'ютера:

Netdom Reset WKS1 /Domain:Contoso.com / UserO: Administrator / PasswordO: *

де WKS1 - робоча станція, якій скидаємо учетку.

Спосіб досить швидкий і дієвий, проте є одне але: за замовчуванням утиліта Netdom є тільки на серверах з встановленої роллю Active Directory Domain Services (AD DS). На клієнтських машинах вона доступна як частина пакету віддаленого адміністрування Remote Server Administration Tools (RSAT).

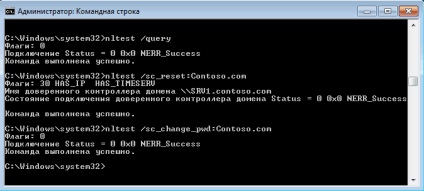

Ще одна утиліта командного рядка - Nltest. На комп'ютері, який втратив довіру, виконуємо наступні команди:

Nltest / query - перевірити безпечне з'єднання з доменом;

Nltest /sc_reset:Contoso.com - скинути обліковий запис комп'ютера в домені;

Nltest /sc_change_pwd:Contoso.com - змінити пароль комп'ютера.

Найшвидший і доступний спосіб, адже утиліта Nltest по умолченію є на будь-якій робочій станції або сервері. Однак, на відміну від Netdom, в якій передбачено введення облікових даних, Nltest працює в контексті запустив її користувача. Відповідно, зайшовши на комп'ютер під локальної обліковим записом і спробувавши виконати команду можемо отримати помилку доступу.

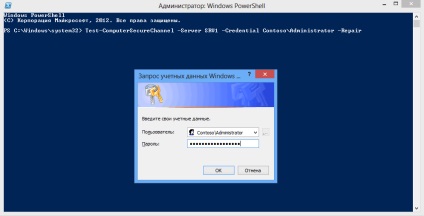

PowerShell теж вміє скидати пароль копьютера і відновлювати безпечне соєдненіє з доменом. Для цього існує командлет Test-ComputerSecureChannel. Запущений без параметрів він видасть стан захищеного каналу - True або False.

Для скидання облікового запису комп'ютера і захищеного каналу можна використовувати таку команду:

Test-ComputerSecureChannel -Server SRV1 -Credential Contoso \ Administrator -Repair

де SRV1 - контролер домену (вказувати не обов'язково).

Для скидання пароля також можна також скористатися такою командою:

Reset-ComputerMachineChannel -Server SRV1 -Credential Contoso \ Administrator

Як бачите, способів відновлення довірчих відносин більш ніж достатньо. Однак якщо проблема набуває постійний характер, то простіше підійти до її вирішення з іншого боку.

Зміна параметрів зміни пароля комп'ютера

Зміна пароля в домені відбувається наступним чином:

Кожні 30 днів робоча станція відправляє найближчого контролеру домену запит на зміну пароля облікового запису комп'ютера. Контролер приймає запит, пароль змінюється, а потім зміни передаються на всі контролери в домені при наступній реплікації.

Деякі параметри зміни пароля можна змінювати. Наприклад, можна змінити часовий інтервал або зовсім відключити зміну паролів. Зробити це можна як для окремих комп'ютерів, так і для груп.

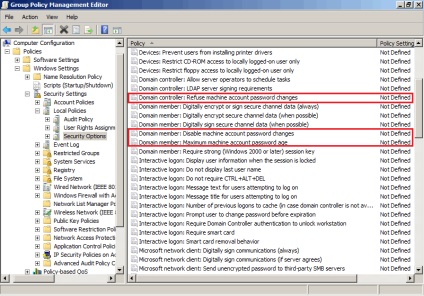

Якщо настройки необхідно застосувати до групи комп'ютерів, то простіше за все використовувати групову політику. Налаштування, що відповідають за зміну паролів, знаходяться в розділі Computer Configuration - Policies - Windows Settings - Security Settings - Local Policies - Security Options. Нас цікавлять такі параметри:

Disable machine account password change - відключає на локальній машині запит на зміну пароля;

Maximum machine account password age - визначає максимальний термін дії пароля комп'ютера. Цей параметр визначає частоту, з якою член домену буде намагатися змінити пароль. За замовчуванням термін становить 30 днів, максимально можна задати 999 днів;

Refuse machine account password changes - забороняє зміну пароля на контролерів домену. Якщо цей параметр активувати, то контролери будуть відкидати запити комп'ютерів на зміну пароля.

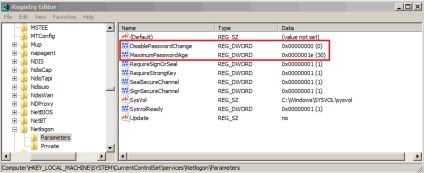

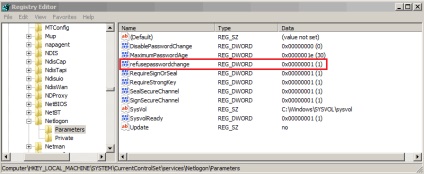

Для одиночної машини можна скористатися налаштуваннями реєстру. Для цього в розділі HKLM \ SYSTEM \ CurrentControlSet \ Services \ Netlogon \ Parameters є два параметри:

DisablePasswordChange - якщо дорівнює 1, то запит на оновлення пароля комп'ютера відключений, 0 - включений.

MaximumPasswordAge - визначає максимальний термін дії пароля комп'ютера в днях. При бажанні можна задати більш 1 мільйона днів.

І в розділі HKLM \ SYSTEM \ CurrentControlSet \ Services \ Netlogon \ Parameters. тільки у контролерів домену, параметр:

RefusePasswordChange - якщо дорівнює 1, то забороняє контролеру домену приймати запит на зміну пароля. Цей параметр треба задати на всіх контролерів в домені.

Ось ніби і все про довірчі відносини. Як бачите, довіру в домені - штука тонка, так що намагайтеся його не втрачати.