Недоліки: Злом wpa за словником.

Здрастуй Шановний читачу! Сьогодні хочу Вам розповісти про чудовій програмі для аудиту безпеки Wi-Fi "wifite". Познайомилася з цією програмою близько чотирьох років тому, і до цих пір часто нею користуюся. Програма wifite присутній в дистрибутиві kali linux і запускається навіть при запуску kali linux в режимі Live CD.

Перше що хочеться відзначити, це інтуїтивно зрозумілий псевдо графічний інтерфейс. Програма призначена для декодування Wi-Fi мереж по протоколах: wep, wps, wpa, wpa2. З першими двома протоколами програма розбирається на раз. А ось з шифруванням wpa і wpa2, все набагато складніше.

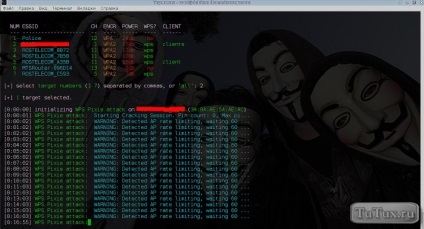

Програма wifite здатна вирішувати ці завдання в автоматичному режимі. Запуск програми wifite відбувається з правами адміністратора. На моніторі з'являється псевдо графічна оболонка, і відразу ж починає сканувати ефір. При підключенні usb Wi-Fi адаптера буде запропонований вибір інтерфейсу, який здійснюється натисканням на клавішу і потім enter. Після того як з'являться на екрані точки доступу, необхідно зупинити сканування натисканням клавіш Ctrl + C. Черес кілька секунд з'являться точки доступу з пропозицією щодо обрання.

Вибирати краще всього точки доступу з wps, так як злом wpa або wpa2 без включеного wps проблематично. Для цього є інші методи але тільки в ручному режимі.

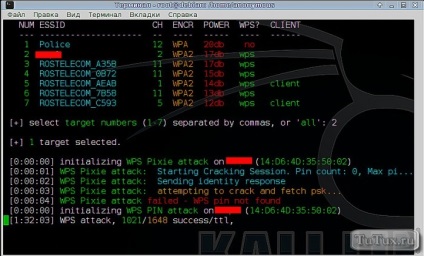

Вибір жертви виробляється так само як і вибір інтерфейсу, вводите цифру тиснете enter. Далі проводиться pixie атака. Яка може тривати кілька годин. Цей вид атаки можна перервати натисненням клавіш Ctrl + C, тоді відразу ж на автоматі почнеться інший вид атаки на wps.

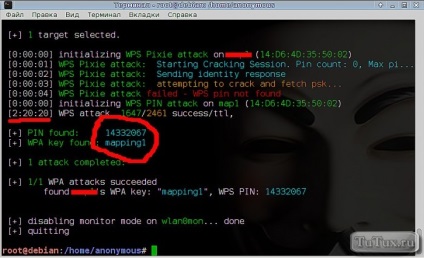

З цілком зрозумілих причин я приховала ім'я тестованої точки доступу. Цей процес іожет зайняти деякий час, все залежить від налаштувань роутера, але у мене ні коли не виходило більше 12 годин. Можна перервати цей вид атаки і тоді програма wifite зловить хендшейк (рукостискання, вірніше його хеш) і почне Брут (перебирати) за словником. Але це поганий варіант. Краще окремо за допомогою airodump і aireplay зловити хендшейк (навіть без включеного wps) і на платному ресурсі з величезними обчислювальними потужностями його зламати. А при наявності включеного wps, краще дочекатися закінчення процесу.

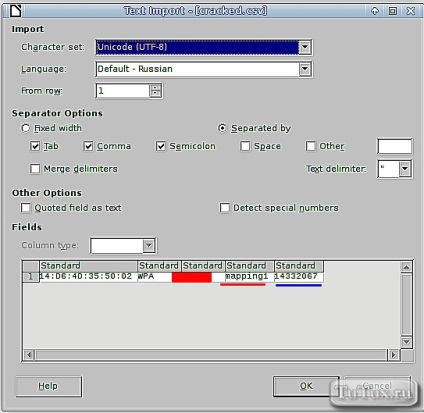

Як Ви можете побачити на знімку весь процес зайняв 2 години 20 хвилин. По завершенню, програма виведе всю інформацію на екран і результати будуть збережені в домашній папки в "crackad.csv" файлі.

На жаль програма wifite під windows не існує. Власникам ОС ubuntu і ОС debian можна встановити цю програму за допомогою програми "katoolin".

Хочеться звернути Вашу увагу, на те що аудит проводиться тільки з дозволу власника. Дії вчинені без відома власника точки доступу, є злочином і переслідується по закону.