Для перевірки захищеності тестового банкомату, який пережив три форуму Positive Hack Days, був обраний популярний мініатюрний контролер Raspberry Pi. Пристрій легко ховається всередині корпусу і не привертає уваги технічного персоналу, який, наприклад, змінює папір у вбудованих принтерах і тому має ключі від сервісної зони.

Знайти документацію з описом інтерфейсів банкоматів не так складно, і про це ще п'ять років тому писав Олексій Лукацький в своїх «Міфах інформаційної безпеки». Устаткування АТМ і платіжних терміналів, незалежно від виробника, має загальний API для доступу і управління різними модулями і працює на платформі Windows відповідно до єдиного стандарту «розширень для фінансових послуг» (XFS).

Знаючи API, можна отримати контроль над хост-комп'ютером банкомату і безпосередньо управляти різними периферійними пристроями, встановленими всередині шафи ATM, - картридером, клавіатурою для набору PIN-коду, сенсорним дисплеєм, диспенсером банкнот і т. П. Не варто забувати також про уразливість операційної системи банкомату, а їх у Windows на багато років вперед припасено.

Слабке місце

Перш ніж встановити Raspberry Pi і підключити пристрій до портів Ethernet, USB або RS-232, банкомат необхідно розкрити. У верхній частині ATM знаходиться сервісна зона. Саме тут розташований комп'ютер, керуючий пристроями банкомата, мережеве обладнання (в тому числі погано захищені GSM / GPRS-модеми). Сервісна зона практично не контролюється, тому що використовується обслуговуючим персоналом для різних робіт. Отримати до неї доступ значно простіше, ніж до сейфу з грошима, розташованому внизу. Її можна відкрити нескладними у виготовленні ключами або зовсім простими підручними засобами.

Але просто відкрити мало - треба зробити це швидко і непомітно.

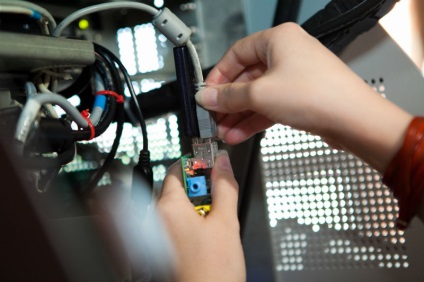

На конференції Black Hat дослідники Positive Technologies продемонстрували, скільки часу буде потрібно зловмисникам, щоб встановити мікрокомп'ютер в сервісну зону ATM для використання його в ролі сніффер - перехоплювача PIN-коду і номера кредитної карти - або апаратного скиммера, який не залишає слідів на зовнішньому вигляді банкомату. Знадобилося дві хвилини, щоб розблокувати корпус банкомату, інтегрувати мікрокомп'ютер, замаскувати і підключити його до інтернету.

Чи можна захиститися

Забезпечити безпеку банкоматів нелегко. Багато що залежить від сценарію атаки. Наприклад, НДЦ «Охорона» МВС рекомендує виробникам використовувати димогенератор, ультразвукової бар'єр і ксенонове стробоскоп, а фахівці британської LINK - заборонити стандартні замки для доступу в сервісну зону і активніше застосовувати веб-камери.

Однак основна проблема, на думку наших дослідників, - це можливість інсталювати в банкомат будь-які пристрої або програми (аж до Angry Birds), що викликано великою кількістю критичних вразливостей в операційних системах. Ситуацію могла б змінити спільна робота виробників банківського устаткування над новою відкритою специфікацією, яка б забезпечила безпечне взаємодія і ефективну перевірку справжності компонентів ATM: щоб будь-який бажаючий, роздобувши ключ від сервісної зони, не зміг так просто підключити до системи все що завгодно.

[Всього голосів: 6 Середній: 2.5 / 5]