Ми продовжуємо розповідати про вразливості активного мережного обладнання CISCO і сьогодні представляємо матеріал про критичну уразливість XSS дозволяє зловмисникові отримати доступ до міжмережевих екранів Cisco ASA повсюдно використовуються в корпоративному секторі.

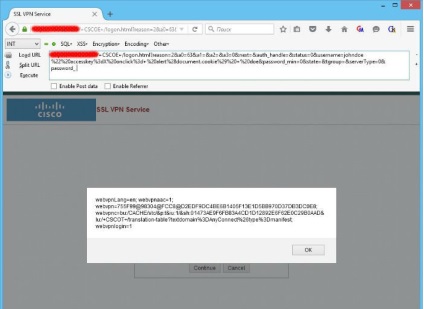

Для успішної експлуатації уразливості в прихованих полях введення необхідно, щоб користувач Cisco ASA за допомогою браузера FireFox перейшов по спеціально згенерованої зловмисником посиланням на сторінку відновлення пароля VPN-порталу (в Chrome експлуатувати помилку не вдасться) і використовував на ній комбінацію клавіш Alt + Shift + X .

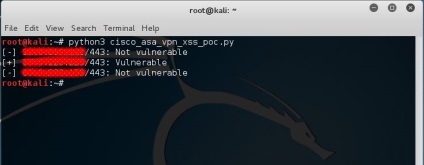

Як з'ясувалося згодом представлений код містив помилки в коді, а в URL не вистачало пробілу. Після виправлення цих недоліків стає можлива експлуатація уразливості:

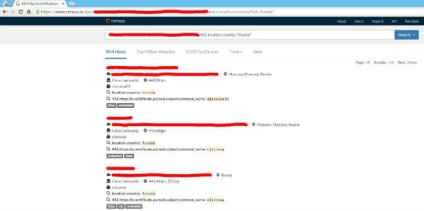

Крім того, Сакко наводить посилання для пошуку вразливих пристроїв Cisco ASA за допомогою Google - www.google.nl/#safe=offq=+%2F%2BCSCOE%2B%2F. За його словами пошуковик видає по цьому запиту більше 18 тисяч посилань (зараз - понад 24 тисяч).

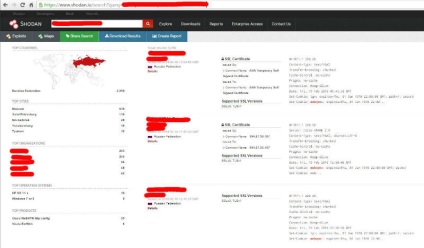

Знайти вразливі пристрої можна також за допомогою пошукових систем Shodan і Censys. Фахівцям вдалося з їхньою допомогою виявити понад 170 тисяч вразливих пристроїв Cisco ASA, понад три тисячі з яких розташовані в Росії.

[Всього голосів: 4 Середній: 3.8 / 5]