Останні кілька місяців спостерігається активне заспамліваніе зламаних сайтів статичними html сторінками, що містять контент і посилання з ієрогліфами. Це японські дорвеи.

Дорвеи є елементом "чорного" SEO, за допомогою якого виконується несумлінне пошукове просування комерційних сайтів. Дорвеи перелінковивают сторінки (в даному випадку, японських інтернет-магазинів), що дозволяє збільшувати кількість посилань сайту, вага сторінок і піднімати позицію сторінок в пошуковій видачі, а також збільшувати показник PR сторінок в Гуглі.

Дорвеи завантажуються по кілька сторінок в секунду, тому за пару днів число html файлів може вирости до 50 000. Крім того що дані сторінки засмічують хостинг, поглинаючи мегабайти дискового простору і тисячі inode, вони також індексуються пошуковими системами і згубно впливають на пошукову видачу зламаного сайту . Видалення даних сторінок з пошукової видачі, на жаль, дуже нешвидкий процес, так як не достатньо просто видалити їх з хостингу, необхідно, щоб пошуковий бот виконав повну переіндексацію сайту, виявив, що сторінки зникли, а потім відновив пошуковий індекс, видаливши сторінки з видачі . Даний процес залежить від швидкості індексації сайту, і в деяких випадках може займати кілька місяців.

Тому для лікування сайт необхідно просканувати в параноїдальний режимі, а потім акуратно видалити всі шкідливі скрипти (бекдори) за звітом, а після цього і самі спам-сторінки. Відкочувати сайт з резервної копії безглуздо, так як його знову зламують і повторно завантажують дорвеи. Після лікування необхідно відразу закривати уразливості (оновлювати CMS і плагіни і / або виконувати «цементування» сайту).

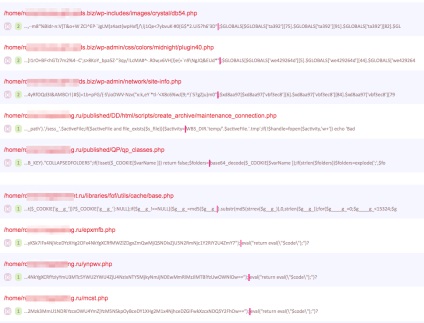

Запит завантаження дор-сторінки зазвичай йде до скрипту, розміщеному в кореневому каталозі сайту. В даному випадку - cod.php.

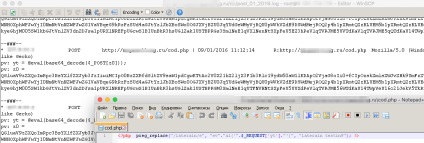

Скрипт cod.php виконує PHP код, який передається йому через змінну "yt".

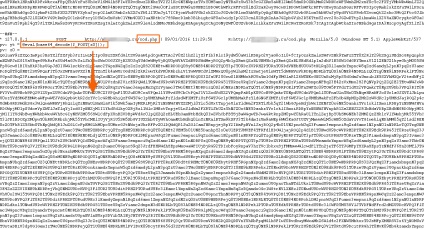

Далі, як в матрьошці, в змінну "yt" передається ще один фрагмент PHP коду, який виконує те, що закодовано в змінної "z0" в base64 форматі.

Якщо розшифрувати закодований фрагмент, то це буде

Як ми бачимо, це знову base64 фрагмент. Розшифровуємо і його.

У цьому фрагменті в файл зберігається статична html сторінка, яка йде в цьому ж фрагменті вище (також в base64 кодуванні)

Отже, кілька разів на секунду, вся ця машина записує по кілька файлів на диск і через 2-3 дня з'їдає до 300 мегабайт на хостингу.

Спам-сторінки можуть завантажуватися як в кореневий каталог сайту, так і в згенеровані каталоги, які зазвичай називаються випадковими символами і розміщені в кореневому каталозі сайту. У свій час були також популярними каталоги wp-content і wp-include, в які записувалися до 10000 спам-сторінок. Причому, незалежно від того, на який CMS працював сайт.

Якщо у вас на хостингу включений SSH, знайти і видалити подібні сторінки можна досить швидко. Оскільки мова сторінок - японський, то в них зазвичай зустрічається фрагмент lang = "ja". По ньому можна знайти всі сторінки з японської кодуванням і видалити їх за допомогою команди find:

find. -name '* .htm *' -type f -exec grep -l 'lang = "ja"' <> \; -delete

Ще варіант - видаляти сторінки за датою додавання

Якщо самостійно впоратися з проблемою дорвеев у вас не виходить, зверніться до нас в "Ревізіум".