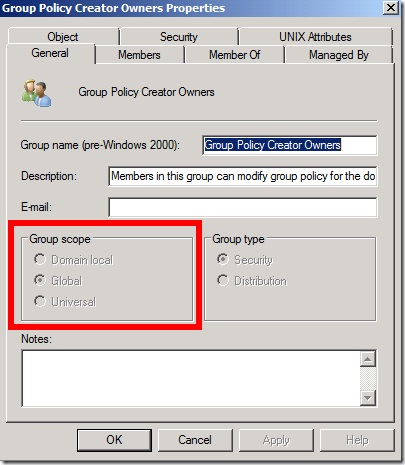

Таке завдання неминуче постає на повний зріст, як тільки Ви починаєте користуватися концепцією рольового адміністрування. Якщо чесно, то перебуваючи в ейфорії від можливостей AGPM. я що воно яйця виїденого не коштує: включили обліковий запис в деякі групи, включаючи "Group Policy Creator Owners" і вуаля - ось воно. Ага, чорта з два! =) Ця чортова група - глобальна і тому не може містити об'єкти з інших доменів. Більш того, ми навіть не можемо змінити цей факт: такі можливості недоступні:

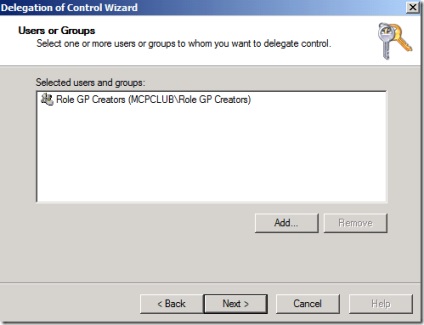

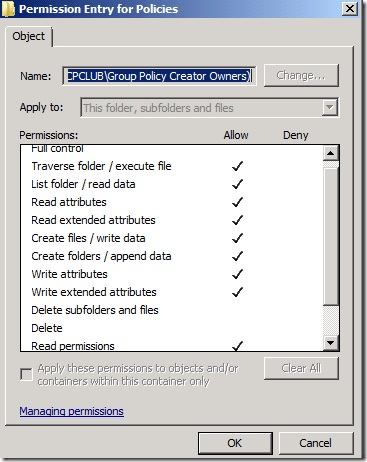

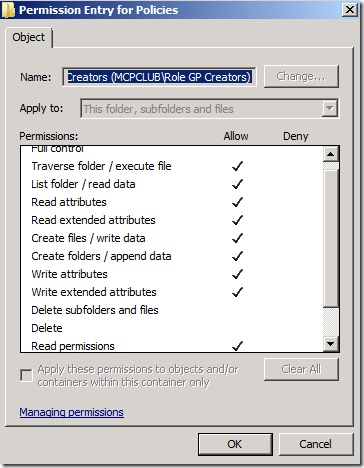

По крайней мере, я поки не знаю, як це зробити (але позначив себе розібратися з цим питанням в майбутньому). Таким чином, обігнати "по-швидкому" у нас не вийде. відступимо ми один одному? Звичайно ж ні! Якщо ми не можемо додати об'єкт до групи, то потрібно створити нову групу, видати їй такі ж повноваження і включити об'єкт в неї. Які дозволи є у групи "Group Policy Creator Owners"? Наскільки я знаю, щоб створити будь-який GPO нам потрібно мати права на контейнері Policies в AD і на папці Policies в sysvol. Так що давайте делегуємо такі права нашої свіжостворений групі "Role GP Creator Owners":

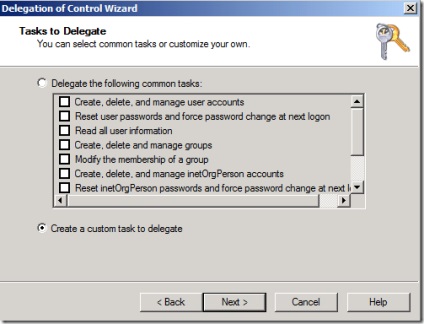

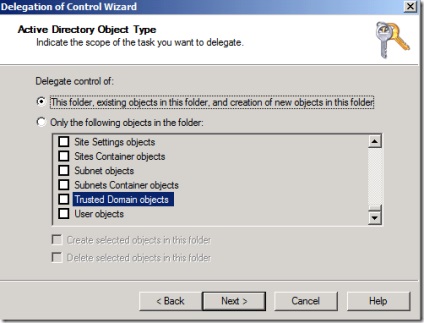

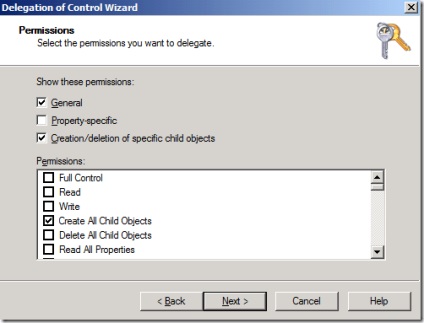

1) На контейнер Domain / System / Policies в AD:

Причому я вважаю, що "Create All Child Objects" це трохи занадто, і можна зробити більш тонке налаштування (але я не перевіряв - просто припущення) проте група "Group Policy Creator Owners" має саме такі повноваження, так що гірше ми точно не зробимо .

2) І на папці Policies:

Ось тепер все має працювати. У мене, на кшталт, працює, хоча я ще буду питати про це хлопців з MS, та й Вам рекомендую все ретельно перевірити на тестових стендах. Якщо з'ясуються нові деталі, то статтю я поправлю, зрозуміло.