Додаткові можливості організації та контролю доступу в Internet

Перше знайомство

Proxy-сервер Usergate дозволяє надати користувачам локальної мережі вихід в Internet і визначати політику доступу, забороняючи доступ до певних ресурсів, обмежуючи трафік або час роботи користувачів в мережі. Крім того, Usergate дає можливість вести окремий облік трафіку як по користувачах, так і по протоколам, що значно полегшує контроль витрат на Internet-підключення. Останнім часом серед Internet-провайдерів спостерігається тенденція надавати безлімітний доступ в Internet по своїх каналах. На тлі такої тенденції на перший план виходить саме контроль і облік доступу. Для цього proxy-сервер Usergate має досить гнучкою системою правил.

Для чого потрібен proxy-сервер? Адже будь-який Web-браузер (Netscape Navigator, Microsoft Internet Explorer, Opera) вже вміє кешувати документи. Але згадаємо, що, по-перше, ми не виділяємо для цих цілей значних обсягів дискового простору. А по-друге, ймовірність відвідування одних і тих же сторінок однією людиною значно менше, ніж якби це робили десятки або сотні людей (а така кількість користувачів є в багатьох організаціях). Тому створення єдиного кеш-простору для організації дозволить скоротити вхідний трафік і прискорить пошук в Internet документів, вже отриманих кимось із співробітників. Proxy-сервер UserGate може бути пов'язаний з ієрархії з зовнішніми proxy-серверами (провайдерів), і в цьому випадку вдасться якщо не зменшити трафік, то хоча б прискорити отримання даних, а також зменшити вартість (зазвичай вартість трафіку у провайдера через proxy-сервер нижче ).

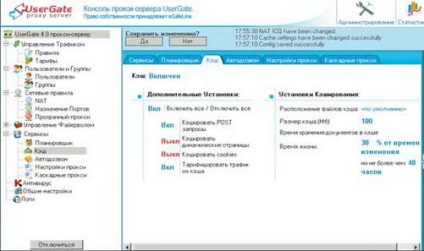

Екран 1. Налаштування кешу

Забігаючи вперед, скажу, що настройка кешу виконується в розділі меню «Сервіси» (див. Екран 1). Після перекладу кеша в режим «Включено» можна налаштувати його окремі функції - кешування POST-запитів, динамічних об'єктів, cookies, контенту, одержуваного по FTP. Тут же налаштовується розмір виділеного для кеша дискового простору і час життя кешованого документа. А щоб кеш почав працювати, потрібно налаштувати і включити режим proxy. В налаштуваннях визначається, які протоколи будуть працювати через proxy-сервер (HTTP, FTP, SOCKS), на якому мережевому інтерфейсі вони будуть прослуховуватися та чи буде виконуватися каскадирование (необхідні для цього дані вводяться на окремій закладці вікна настройки служб).

Перед початком роботи з програмою потрібно виконати і інші настройки. Як правило, це робиться в такій послідовності:

- Створення облікових записів користувачів в Usergate.

- Налаштування DNS і NAT на системі з Usergate. На даному етапі налаштування зводиться головним чином до налаштування NAT за допомогою майстра.

- Налаштування мережевого з'єднання на клієнтських машинах, де необхідно прописати шлюз і DNS у властивостях TCP / IP мережного з'єднання.

- Створення політики доступу в Internet.

управління

Управління користувачами і групами винесено в окремий розділ. Групи необхідні для полегшення управління користувачами і їх загальними настройками доступу і тарифікації. Ви можете створювати скільки груп, скільки буде потрібно. Зазвичай групи створюються відповідно до структури організації. Які параметри можна призначити для групи користувачів? З кожною групою пов'язаний тариф, за яким будуть враховуватися витрати на доступ. За замовчуванням використовується тариф default. Він порожній, тому з'єднання всіх користувачів, що входять в групу, не тарифікуються, якщо тариф не перевизначений в профілі користувача.

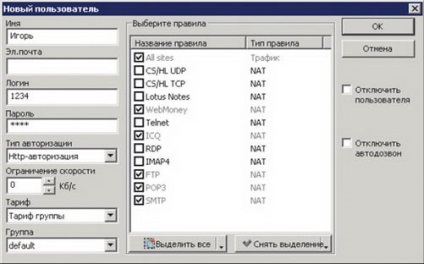

У програмі є набір визначених правил NAT, які змінити не можна. Це правила доступу за протоколами Telten, POP3, SMTP, HTTP, ICQ і ін. При налаштуванні групи можна вказати, які з правил будуть застосовуватися для даної групи і користувачів, що входять в неї.

Режим автодозвону може використовуватися в тому випадку, коли підключення до Internet здійснюється через модем. При включенні цього режиму користувач може звернутися до підключення до Internet, коли з'єднання ще немає, - за його запитом модем встановлює з'єднання і забезпечує доступ. Але при підключенні через виділену лінію або ADSL необхідність в цьому режимі відпадає.

Екран 2. Створення облікового запису користувача

Екран 3. Налаштування правил

У багатьох організаціях не дозволяється використовувати служби миттєвих повідомлень. Як реалізувати таку заборону за допомогою Usergate? Досить створити одне правило, що закриває з'єднання при запиті сайту * login.icq.com *, і застосувати його до всіх користувачів. Застосування правил дозволяє змінювати тарифи для доступу в денний або нічний час, до регіональних або загальних ресурсів (якщо такі відмінності надаються провайдером). Наприклад, для перемикання між нічним і денним тарифами необхідно буде створити два правила, одне буде виконувати перемикання за часом з денного на нічний тариф, друге - зворотне перемикання. Власне, для чого необхідні тарифи? Це основа роботи вбудованої білінгової системи. В даний час дана система можна користуватися тільки для звірки та пробного розрахунку витрат, але після того, як биллинговая система буде сертифікована, власники системи отримають надійний механізм для роботи зі своїми клієнтами.

користувачі

Що далі

Якщо перші версії системи були призначені лише для реалізації механізму кешування proxy-сервера, то в останніх версіях з'явилися нові компоненти, призначені для забезпечення інформаційної безпеки. Сьогодні користувачі Usergate можуть задіяти вбудований модуль брандмауера і антивіруса Касперського. Брандмауер дозволяє контролювати, відкривати і блокувати певні порти, а також публікувати Web-ресурси компанії в Internet. Вбудований брандмауер обробляє пакети, які не пройшли обробку на рівні правил NAT. Якщо пакет був оброблений драйвером NAT, він вже не обробляється брандмауером. Налаштування портів, виконані для proxy, а також порти, зазначені в Port Mapping, поміщаються в автоматично генеруються правила брандмауера (тип auto). В правила auto також міститься порт 2345 TCP, використовуваний модулем Usergate Administrator для підключення до серверної частини Usergate.

Говорячи про перспективи подальшого розвитку продукту, варто згадати створення власного сервера VPN, що дозволить відмовитися від VPN зі складу операційної системи; впровадження поштового сервера з підтримкою функції антиспаму і розробку інтелектуального брандмауера на рівні додатків.