У другій частині нашого короткого керівництва з протидії інтернет-цензуру інженер Денис Васильєв простими словами пояснює, чому потрібно завантажити Tor Browser прямо зараз, як віртуальний світ існує поза інтернетом і який месенджер дозволяє поговорити, щоб ніхто не підслухав.

Обхід блокувань. TOR

Ми підійшли до дуже цікавого явища - мережі Tor. The Onion Router. У чому його особливість? Tor можна гарантовано заблокувати тільки одним шляхом - відрізати країну від глобальної мережі Інтернет. У всіх інших випадках ви зможете прорватися за стіну блокувань. Блокування мережі Tor окремо згадано в пункті 11 «Положення про порядок обмеження доступу до інформаційних ресурсів (їх складових частин), розміщеним в глобальній компльютерной мережі Інтернет». Tor ненавидять уряду і обожнюють мільйони людей, яким він дає свободу.

Як працює Tor? Спочатку потрібно завантажити і встановити Tor Browser. Припустимо, він запущений у мільйони користувачів по всьому світу. 50 тисяч з цього мільйона добровільно надали можливість передавати через свої комп'ютери чужий трафік. І ось, ви хочете зайти на заблокований сайт. На вашому комп'ютері трафік тричі шифрується і передається послідовно через три випадкових чужих комп'ютера. При цьому перший комп'ютер знає відправника трафіку і друга ланка в ланцюзі (для нього сам трафік зашифрований), другий комп'ютер знає перше і друге ланки, а третій - попереднє ланка (але не самого відправника!) І точку призначення трафіку.

Третій комп'ютер потенційно небезпечний для вас - він бачить весь вміст вашого трафіку (трафік на четвертому ходу вже розшифровано) і, якщо ви не користуєтеся додатковим шифруванням (наприклад, протокол HTTPS), всі ваші дані на цьому етапі можуть бути викрадені.

Усередині мережі Tor є своє псевдодоменное простір - .onion. Ви (або ваше улюблене новинне агентство, що пішло від блокувань в андеграунд) можете розмістити на своєму комп'ютері сайт, доступний тільки всередині мережі Tor, який (при правильному налаштуванні) неможливо локалізувати або заблокувати. З деякими такими сайтами злочинної спрямованості і пов'язана основна критика Tor - але ви ж пам'ятаєте про призначення сокири? На habrahabr.ru описано, який відсоток трафіку Tor пов'язаний з педофілією: менше трьох відсотків.

- простота настройки;

- висока надійність;

- анонімність (при грамотному підході);

- хороша швидкість;

- через Tor можна пустити трафік не тільки браузерів, але і пошту, месенджери і т.д.

- при безграмотного підході легко втратити особисті дані;

- якщо ви вирішили надати свій комп'ютер для передачі чужого трафіку, до вас можуть прийти спецслужби і сказати, що з вашого комп'ютера було вчинено правопорушення.

- Скачуєте браузер Tor звідси і користуєтеся.

З проблемою блокування трафіку Tor першими зіткнулися Іран і Китай. Після цього в Tor були включені спеціальні утиліти. які маскують трафік.

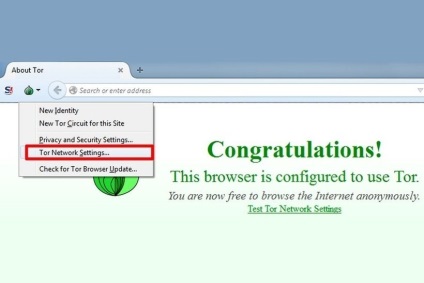

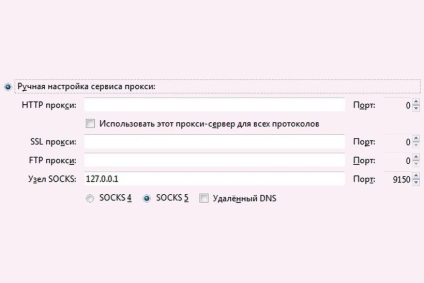

У занедбаному Tor-браузері заходимо в налаштування мережі.

Для початку просто вибираємо виділений червоною рамкою пункт - «Підключитися через надані мости». Tor сам спробує запропонувати вам «незасвічений» шлях для замаскованого трафіку. Якщо з такою налаштуванням ви не змогли з'єднатися - вибираємо пункт, виділений Зелена рамка.

obfs3 192.168.12.45:456 ea7b80910796ad4e0d06f0a431d3b38a3fae6e8c

obfs3 192.168.12.56:789 73fkff417857b25c98ca7380fa09393814ad0b2b

obfs3 192.168.12.90:123 3b294384ac269c3a532908b296fbcd27f82ed373

- які і вставляємо в пункт «Ввести довільні мости».

Вам потрібно розуміти, що максимальної анонімності можна досягти тільки, користуючись певними правилами. Ось кілька посилань, які допоможуть вам розібратися:

На базі Tor створені апаратні (раз. Два) і комбіновані проксі. Для Android і IOS створені спеціальні програми, які дозволять вам користуватися Tor на мобільному.

Почитайте на тему Tor в інтернеті, там ви зможете знайти багато цікавого.

I2P і інші приховані мережі

Скажу ще пару слів про приховані мережах. Tor в цьому далеко не унікальний - є й інші щодо популярні мережі. Основне їх призначення - не надання точки для виходу в «вільний» інтернет, а створення альтернативної інтернету віртуальної реальності - вільної, нецензуріруемой і неблокируемой в своїй основі. Може бути, настане чорний день, коли деякі вільні ЗМІ будуть змушені перейти в такі приховані мережі. Якщо ви зацікавитесь цим - інтернет надасть вам безліч інформації з даної теми. Я ж окремо зупинюся на мережі I2P, що набирає зараз популярність.

- надійність;

- анонімність;

- безліч сервісів всередині мережі.

- відносна складність настройки;

- повільна робота;

- часта недоступність багатьох ресурсів;

- слабо призначена для організації виходу в інтернет.

Говорячи про інтернет-цензуру і блокування в Білорусі, не можна не зупинитися на прагненні Белтелекома заблокувати засоби зв'язку в інтернеті. Історія ця почалася вже давно:

Якщо коротко, суть така: Белтелеком не схвалює можливість дзвінків в інші країни або навіть всередині Білорусі через інтернет-сервіси. Це або безкоштовно, або дуже дешево, але гроші підуть зовсім не нашому державному оператору зв'язку. Краще ви замість цього будете платити трохи більші суми в кишеню Белтелекома! Тому будьте готові до блокувань ваших улюблених скайпу і вайбера або, як мінімум, до монетизації їх трафіку (ви ж пам'ятаєте, що в гіршому випадку обладнання зможе обчислювати конкретний трафік)?

висновок

«. Інтернету в країні, природно, теж немає (є інтранет). Комп'ютер я бачив три рази - на паспортному контролі, в готелі і в зразково-показовому будинку зразково-показовою колгоспниці зразково-показового колгоспу. Оскільки це мало не єдиний житловий будинок в країні, куди може зайти іноземець, іміджмейкери завбачливо встановили у вітальні щось, схоже на комп'ютер (системний блок неіснуючої вже років вісім компанії Digital, клавіатура HP, загадковий монітор з колонками). Перевірив - комп'ютер навіть про людське око не застромлять в мережу ». - Артемій лебедев: Північна Корея. Частина I. Основні деталі

Пам'ятайте, вони завжди прикриваються благими намірами, але рухаються дорогою в пекло, пекло для кожного з нас. У стаді овець завжди знайдеться паршива. Вони прикриваються такими паршивими вівцями для боротьби з громадянськими свободами. Це недопустимо.

Пам'ятайте, як ми любимо підкреслювати, що стали однією з країн-засновників ООН? А ви знаєте про те, що ООН зарахувала до прав людини таємницю зв'язку і навіть шифрування і анонімність в інтернеті. У відповідь на кожну блокування завжди будуть сотні протидіючих, і блокуючим апаратів за нами не встигнути.

У Росії вже почали блокувати сайти за публікацію інструкцій по обходу блокувань. Краще підготуйтеся до блокувань заздалегідь і налаштуйте своє програмне забезпечення.

Як ви могли помітити, багато з описаних сервісів і програм є вільним програмним забезпеченням і розробляються ентузіастами безкоштовно. Ці люди працюють заради вашої волі. Якщо у вас є бажання і можливість, не полінуйтеся зайти на сайт вподобаного сервісу і дізнатися, як можна віддячити розробників.

Право мати бліх в светрі буде за вами.