Як оператори захищають свої мережі

Технологія GSM спочатку розроблялася і впроваджувалася з урахуванням вимог державних органів за рівнем захищеності. Для підтримки цієї безпеки, більшість держав світу забороняють використовувати і продавати потужні шифратори, скремблери, кріптооборудованіе, так само як дуже захищені технології загальнодоступною зв'язку. Самі ж оператори зв'язку захищають свої радіоканали шляхом шифрування, використовуючи для цього досить складні алгоритми. Вибір криптоалгоритма здійснюється на етапі встановлення з'єднання між абонентом і базовою станцією. Що стосується ймовірності витоку інформації абонента з обладнання операторів, то в МТС стверджують, що вона зводиться до нуля через складність і контрольованості доступу до об'єктів і обладнання.

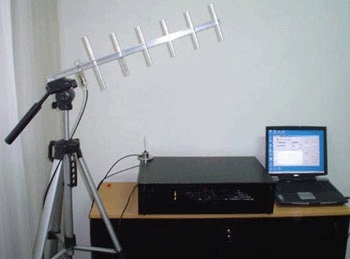

Існує два методи прослуховування абонентів - активний і пасивний. Для пасивного прослуховування абонента потрібно застосування дорогого устаткування і спеціально підготовленого персоналу. Зараз на «сірому» ринку можна купити комплекси, за допомогою яких можна прослуховувати абонентів в радіусі 500 метрів, їх вартість починається від декількох сотень тисяч євро. Виглядають вони так, як на картинці справа. В інтернеті без праці можна знайти опис таких систем і принципу їх роботи.

Виробники такого обладнання стверджують, що система дозволяє відстежувати GSM-розмови в реальному часі, грунтуючись на доступі до SIM-картки об'єкта або базі даних оператора стільникового зв'язку. Якщо ж такого доступу немає, то розмови можна прослуховувати з затримкою, в залежності від рівня шифрування, що використовується оператором. Система також може бути частиною пересувного комплексу для відстеження і прослуховування рухомих об'єктів.

Принцип дії такої атаки наступний: мобільний комплекс за рахунок більш близького місцезнаходження до абонента (до 500 м) «перехоплює» сигнали для встановлення з'єднання і передачі даних, заміщаючи найближчої базової станції. Фактично комплекс стає «посередником» між абонентом і базовою станцією з усіма наслідками, що випливають звідси проблемами безпеки.

«Піймавши» таким чином абонента, цей мобільний комплекс може виконати будь-яку функцію з управління з'єднанням абонента, в тому числі, зв'язати його з будь-яким, за потрібне зловмисникам номером, встановити «слабкий» криптоалгоритм шифрування або взагалі скасувати шифрування для даного сеансу зв'язку і багато іншого.

EAGLE Security

Програма допомагає відслідковувати будь-яку підозрілу активність мережі, в тому чіслеSMS, які відправляються без відома користувача. Програма також оцінює захищеність мережі в режимі реального часу, показує, які алгоритми використовуються для шифрування розмови і багато іншого.

Android IMSI-Catcher Detector

CatcherCatcher

CatcherCatcher так само, як і Android IMSI-Catcher Detector дозволяє відрізнити справжню базову станцію від помилкової.