Від всечуюче вух

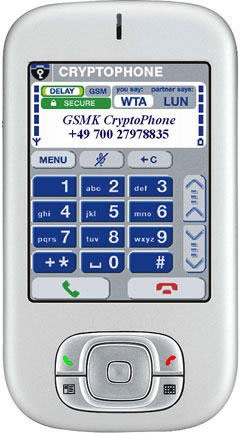

Чим хороші скремблери? З їх допомогою можна захиститися майже від будь-якого способу прослушки, включаючи використання спецобладнання самими операторами стільникового зв'язку. Здавалося б, захист вельми надійна. Однак і у цій технології існують мінуси. Наприклад, для того, щоб система захисту заробила, необхідно, щоб обидва абонента використовували сумісні пристрої для ведення приватного розмови.

При розробці німецького апарату були використані алгоритми шифрування Twofish і AES (з ключами довжиною 256 біт). Все це дозволяє забезпечувати надійний захист. А ще не гріх згадати, що Cryptophone є комерційною компанією і неодноразово заявляла, що не має жодних зв'язків з держструктурами. У Німеччині з цього приводу йшли запеклі суперечки - а чи варто пускати на ринок продукцію, яка дозволить забезпечити ніким не контрольовані розмови в мережі? Німці продають кріптофони через інтернет-магазин, правда, вартість комплекту з двох апаратів не найдешевша - в середньому 3500 євро.

Боротьба з клонами

Варто нагадати, що у підпільних виробників SIM-карт можуть виникнути певні проблеми. Якщо власники оригінальних «сімок» свідомо підуть на їх дублювання, це може викликати нарікання і санкції з боку операторів стільникового зв'язку. Адже в договорі можливість клонування, навіть для особистої потреби (щоб номер завжди був під рукою), як правило, не передбачається. Ну, а якщо в наявності дублювання чужий SIM-карти без відома її власника, то останній має право звернутися до правоохоронних органів. Зловмиснику по силу доставити купу неприємностей законному власникові сімки, тому берегти її потрібно як зіницю ока.

- Велика база постійних клієнтів;

- Все абсолютно конфіденційно;

- Велика перевага і 100% гарантія;

- Ламаємо будь-які сторінки в соц сетях.В контакті, Однокласники, Фейсбук, Твіттер, і багато іншого.

- Так само ломаем.ICQ

- Instagram

- Viber

- Whatsapp

- скайп

- Сайти знайомств

- ЗЛОМ ПОШТИ.

- @ Mail.ru • @ inbox.ru • @ list.ru • @ bk.ru • @ yandex.ru • @ rambler.ru • @ gmail.ru і т.д

- Дізнаємося оригінальні логін і пароль ЖЕРТВА НЕ ДІЗНАЄТЬСЯ про злом

- Ви завжди можете ЗАМОВИТИ ЦЮ ПОСЛУГУ злому, досить знати URL або id сторінки;

Так само є можливість видалення ваших відомостей в базі даних кредитних історій (БКІ), за прийнятними цінами, терміни від 3 до 7 днів, і Ви назавжди ізчезніте з чорного списку БКІ і.т.д.

- Велика база постійних клієнтів;

- Все абсолютно конфіденційно;

- Велика перевага і 100% гарантія;

- Ламаємо будь-які сторінки в соц сетях.В контакті, Однокласники, Фейсбук, Твіттер, і багато іншого.

- Так само ломаем.ICQ

- Instagram

- Viber

- Whatsapp

- скайп

- Сайти знайомств

- ЗЛОМ ПОШТИ.

- @ Mail.ru • @ inbox.ru • @ list.ru • @ bk.ru • @ yandex.ru • @ rambler.ru • @ gmail.ru і т.д

- Дізнаємося оригінальні логін і пароль ЖЕРТВА НЕ ДІЗНАЄТЬСЯ про злом

- Ви завжди можете ЗАМОВИТИ ЦЮ ПОСЛУГУ злому, досить знати URL або id сторінки;

Так само є можливість видалення ваших відомостей в базі даних кредитних історій (БКІ), за прийнятними цінами, терміни від 3 до 7 днів, і Ви назавжди ізчезніте з чорного списку БКІ і.т.д.

Переваги iPhone 6S

Виручка HTC виросла на 27%

Представлений оновлений VR-шолом Samsung Gear VR

Samsung анонсувала Планшетофони Galaxy Note 7

Чутки про нові можливості «розумних» годин Samsung Gear S3