Виявлення методів ненапрямлених хакерських атак

Хакери, які використовують методи ненапрямлених атак, не шукають певну інформацію або організацію: їм для злому підходить будь-яка система. Їх рівень кваліфікації коливається від дуже низького до найвищого, а в якості мотиву виступає, перш за все, бажання привернути до себе увагу зломом який-небудь системи. Ймовірно, присутній і жага наживи, але що вони намагаються придбати таким чином - залишається загадкою.

Хакери, які використовують методи ненапрямлених атак, відшукують будь-яку систему, яку вийде знайти. Зазвичай у них немає певної мети. Іноді для пошуку вибирається мережу або доменне ім'я, але цей вибір, як правило, випадковий. Об'єктом атаки може стати будь-яка організація, до бездротової мережі якій зміг підключитися хакер.

Хакер по-різному проводить попереднє дослідження. Деякі починають атаку відразу ж, без будь-якої "розвідки" і точного визначення мети, якщо знаходять систему, підключену до мережі. Після проведення попереднього зондування атака зазвичай виконується зі зламаних систем, щоб хакер міг "замести сліди".

Попереднє дослідження через інтернет

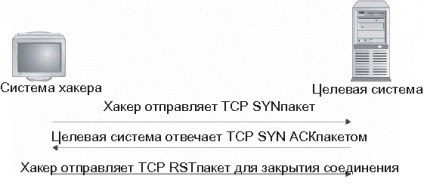

Мал. 3.8. приховане сканування

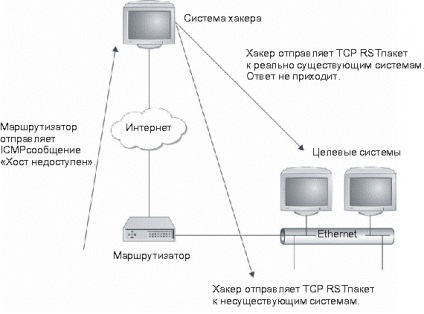

Мал. 3.9. Сканування зі скиданням з'єднання

Існують способи прихованого сканування, що дозволяють визначити відкриті порти. Зазвичай вони виконуються за допомогою передачі трафіку до певних портів. Якщо порт закритий, він відповість RST-пакет, в іншому випадку відповіді отримано не буде.

Попереднє дослідження через бездротові мережі

Швидке поширення бездротових мереж в організаціях і у домашніх користувачів також дозволяє зробити хакерську "розвідку". Новий термін "wardriving" ( "розвідка на автомобілі") означає, що хакер роз'їжджає по місту з комп'ютером і адаптером бездротової мережі, виявляючи точки входу бездротових мереж. При цьому використовується пристрій типу GPS (Global Positioning System - глобальна система навігації та визначення положення) для запису координат таких точок. Іноді подібна розвідка виконується разом з "warchalking". Хакер орієнтується по крейдяним позначок на тротуарах або стінах будівель, що показують, що в цьому місці знаходиться відкрита бездротова мережа.

Після виявлення бездротової мережі хакер скористається виходом в інтернет для атаки інших сайтів. Такий спосіб атаки відмінно маскує хакера, адже помилковий слід веде до бездротової мережі організації. Навіть в разі виявлення присутності хакера з'ясувати його реальне місце розташування дуже важко.

У загальному випадку хакер. використовує методи ненапрямлених атак, має в своєму розпорядженні один або кілька (не дуже багато) експлойтів. За допомогою попередньої розвідки він постарається знайти системи, вразливі до цих експлойтів. Більшість хакерів, відшукавши систему, спробують зламати її "в один прийом". Більш просунуті зломщики за допомогою спеціальних засобів сканування знаходять кілька вразливих систем, а потім створюють сценарії атаки, спрямованої проти всіх систем одночасно.