Nmap - це потужний інструмент, який можна використовувати в різних цілях, наприклад, для сканування стану безпеки або для виявлення серверів в мережі. Продукт має відкритий вихідний код і доступний безкоштовно для всіх основних платформ, включаючи операційні системи Linux, IBM® AIX®, Mac OS X і Microsoft® Windows®. У статті описуються основні можливості Nmap і розглядаються деякі способи використання цього інструменту системними адміністраторами.

Дотримуйтесь обачність при експериментах з інструментом Nmap і при його практичному застосуванні. Багато організацій здійснюють постійний моніторинг своїх серверів на предмет впливу на них інструментів, подібних Nmap. ІТ-менеджери нерідко вважають застосування Nmap ворожим дією, оскільки цей інструмент можна використовувати для зондування мережі з метою виявлення вразливостей в системі захисту. Використовуйте інструмент Nmap тільки після отримання належного письмового дозволу від власника системи. При використанні інструменту Nmap в робочому середовищі ви повинні бути абсолютно впевнені в тому, що у вас є письмовий дозвіл від ІТ-менеджерів на виконання відповідних заходів.

У більшості дистрибутивів Linux інструмент Nmap доступний у вигляді пакету в репозитарії відповідного дистрибутива. Наприклад, в середовищі Red Hat Enterprise Linux для установки Nmap досить виконати команду yum install nmap. У середовищі Debian (і в родинних середовищах, таких як Ubuntu) для установки Nmap виконайте команду apt-get install nmap.

Вказівка хостів або мереж для сканування

У командному рядку інструменту Nmap повинен бути вказаний список хостів або мереж, з якими він повинен працювати. Для цього є кілька опцій.

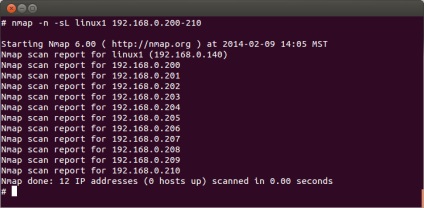

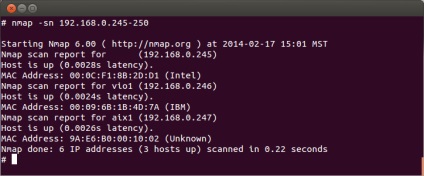

Верифікація заданих хостів

Малюнок 1. Верифікація заданих хостів перед виконанням реального сканування

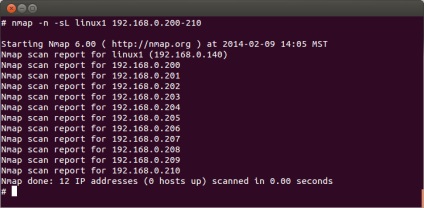

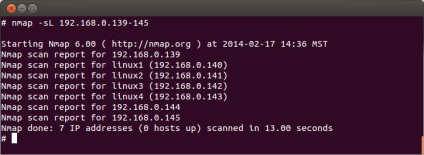

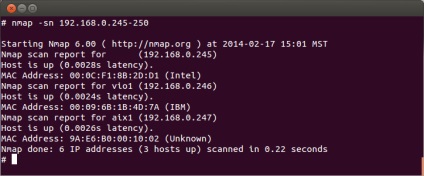

Виявлення серверів в мережі

Малюнок 2. Демонстрація DNS-імен серверів

Малюнок 3. Ping-сканування за допомогою Nmap

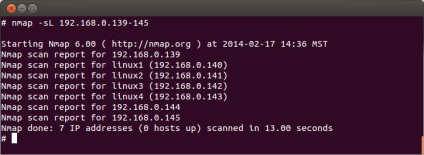

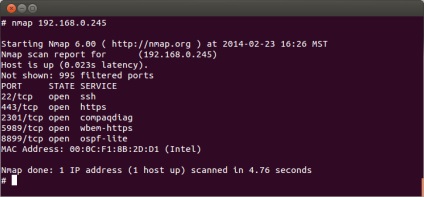

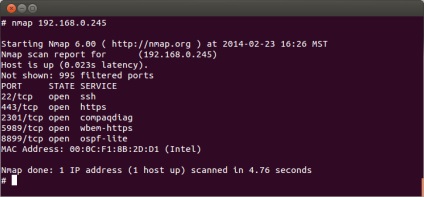

Базове сканування портів

Сканер портів дуже корисний тому, що один з найважливіших принципів хорошого захисту системи полягає у відключенні невикористовуваних сервісів. Кожен що виконується на сервері сервіс - це потенційна мета для атаки. Кожен день виявляються все нові уразливості системи безпеки; при цьому вельми часто причина полягає в уразливості певного мережевого сервісу. Якщо вам не потрібен якийсь мережевий сервіс - вимкніть його! Nmap допомагає встановити, які сервіси працюють на одиночному хості або на кожному хості вашого середовища.

Наприклад, якщо у вашому середовищі для доступу до серверів використовується сервіс SSH, вам слід відключити сервіс Telnet. В результаті користувачі не зможуть звертатися до сервісу Telnet, який відправляє паролі у вигляді відкритого тексту. Крім того, якщо в Telnet буде виявлена нова уразливість, вона не вплине на вашу середу, якщо цей сервіс не виконується.

Малюнок 4. Базове сканування портів за допомогою Nmap

Інструмент Nmap надає десятки опцій, що дозволяють контролювати практично всі аспекти виконання сканування портів. Наприклад, опція -p0- задає сканування всіх 65535 портів замість сканування тисячі портів за замовчуванням.

Крім того, є опції для управління типом сканування, швидкість сканування і т. Д. Додаткову інформацію про інші опціях можна отримати в веб-сторінці Інструкції з інструменту Nmap.

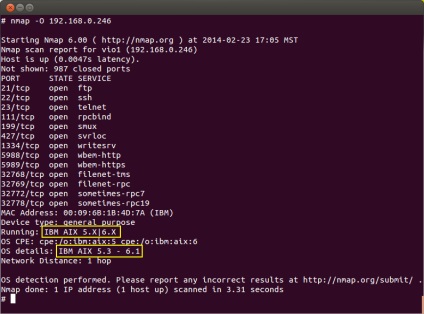

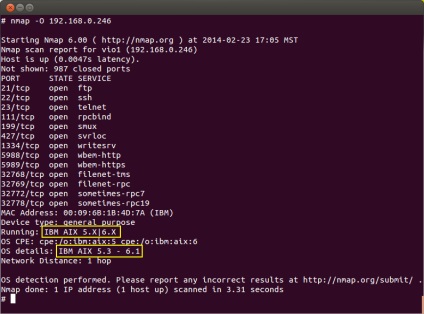

Виявлення операційної системи

Малюнок 5. Виявлення операційної системи за допомогою Nmap

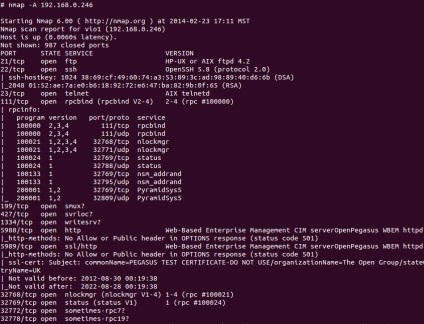

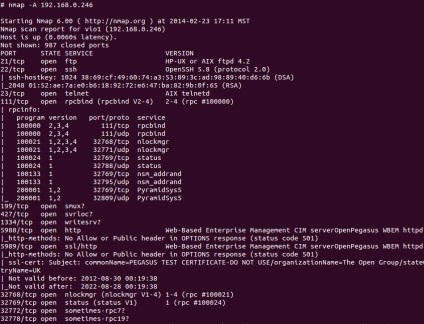

Виявлення версії сервісу

За замовчуванням при виконанні сканування інструмент Nmap просто повідомляє, які порти відкриті, і перераховує імена типових сервісів для цих портів. Наприклад, якщо у сервера відкритий порт 21, то Nmap повідомляє про нього, як про сервіс FTP (File Transfer Protocol). Однак нічого не заважає системному адміністратору запустити на порту 21 НЕ FTP-сервер, а, наприклад, веб-сервер. Відповідно, в такому випадку результати сканування Nmap за замовчуванням будуть помилковими.

Nmap підтримує функцію під назвою version detection (виявлення версії), яка долає вищеописану проблему. Ця функція не тільки виявляє, які саме порти відкриті, але і зондує ці порти з метою визначення сервісу, що працює на певному порту, і версії цього сервісу. Ця функціональність корисна при аудиті ІТ-середовища, що має на меті забезпечити наявність на всіх серверах лише стандартних і затверджених версій мережевих сервісів.

Для сканування з виявленням версії задайте опцію -A. На рис. 6 показані результати сканування з цією опцією. Зверніть увагу на відмінності результатів на рис. 6 з активованою опцією -A від результатів на рис. 5 без цієї опції.

Малюнок 6. Виявлення версії за допомогою Nmap

На рис. 6 показано, що при скануванні з виявленням сервісів інструмент Nmap виводить наступну інформацію: на сервері виконується сервіс OpenSSH version 5.8, AIX-версії сервісів ftpd і telnetd і т. Д.

висновок

У даній статті розглянуті лише базові відомості про програмний продукт Nmap, що дозволяють приступити до роботи з ним. Nmap - це потужний і функціонально насичений інструмент, здатний робити набагато більше, ніж описано в цій статті. Почавши використовувати Nmap, ви переконаєтеся, наскільки це корисний і незамінний інструмент для кожного системного адміністратора платформ Linux і UNIX®.

Ресурси для скачування

Схожі теми

- Оригінал статті: Getting started with Nmap for system administrators.

- Більш детальну інформацію про Nmap можна отримати на офіційному веб-сайті Nmap.

- Датчик Stack Scan використовує Nmap для збору даних про цілі для несанкціонованого виявлення. Дізнайтеся, як налаштувати Nmap.

- Установка Nmap з датчиком Stack Scan.

- Використання майстра Nmap Scan Wizard.

- Завантажте інструмент Nmap. щоб подивитися, як він працює.

- Отримайте пакет Nmap для AIX на сайті Макла Перзла (Michael Perzl).