Якщо ви ще не чули про технології User Account Control (UAC), то вам потрібно провести трохи часу в архівах і на блогах, присвячених Windows Vista і 7. UAC була вперше представлена в Windows Vista і з тих пір була схильна до безлічі гарячих суперечок, і є однією з найбільш суперечливих технологій, що відносяться до ОС після Windows XP. Для адміністраторів UAC є однією з основних причин, по якій Windows Vista не використовується в якості ОС стаціонарних комп'ютерів. Для кінцевих користувачів UAC не відповідала тим ринковим вимогам і потенціалу, який спочатку планувався компанією Microsoft щодо даної технології. Тепер, коли практично повний цикл Windows Vista завершений (да уж, він був відносно короткий і не зовсім вдалий), наступне покоління ОС Windows 7, тестується, оцінюється і критикується за застосування в ній технології UAC. Тут ми розглянемо стару і нову технологію UAC, а також визначимо, чи варто брати на озброєння Windows 7 і UAC.

UAC, для чого вона створена

Спочатку передбачалося, що UAC вирішить проблему, пов'язану з додатками, які вимагають привілеїв адміністратора, змушуючи користувачів використовувати обліковий запис локальних адміністраторів. На самому початку, UAC називалася LUA (призначений для користувача доступ з мінімальними привілеями - Least Privilege User Access), але незабаром ця назва була змінена в силу того, що технологія виявилася далека від вирішення проблеми.

В кінцевому продукті UAC являє собою технологію безпеки, створену для захисту файлів операційної системи і системного реєстру від шкідливого ПО, вірусів і коду, які намагаються змінити захищені області комп'ютера. Це шкідливе ПЗ намагається додати, змінити або видалити ключові частини операційної системи в спробі заволодіти контролем над комп'ютером і при цьому залишитися непоміченим.

Як працює UAC

UAC (в Windows Vista, так само як і в 7) працює приблизно однаково. Однак є деякі зміни в Windows 7, відсутні в Windows Vista, але ми розглянемо їх трохи пізніше. UAC просто позбавляє додатки, завдання, функції або дії, що виконуються користувачем під час щоденної роботи, всієї влади «адміністрування». Насправді є два режими застосування UAC, для користувачів, що належать до групи локальних адміністраторів, і для користувачів, які не належать до цієї групи.

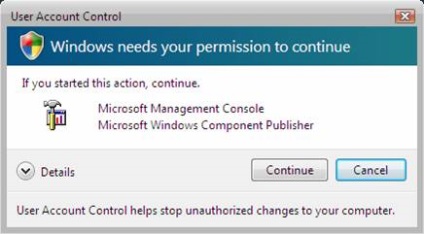

Якщо розглядати, як працює Windows Vista UAC, ми згодом зможемо порівняти принцип її роботи з Windows 7 UAC. Нам потрібно розглянути обидва режими роботи, щоб познайомиться з принципом роботи кожного. Спочатку розглянемо ситуацію, коли в систему входить користувач, що не належить до групи локальних адміністраторів. У цьому випадку користувач не має мандатів адміністратора при вході, тому будь-який додаток, завдання або функція працювати не буде, якщо вимагає адміністративних привілеїв. Коли UAC включена (за замовчуванням запитує згоди), з'являється діалогове вікно, в якому користувачеві надається можливість ввести ім'я користувача і пароль облікового запису з привілеями адміністратора. Якщо мандати введені, то тільки ті додатки, завдання або функції, які відзначені UAC і на виконання яких запрошено підтвердження, отримають привілеї адміністрування. На малюнку 1 показаний запит на підтвердження UAC.

Малюнок 1: Діалогове вікно UAC із запитом підтвердження для стандартного користувача

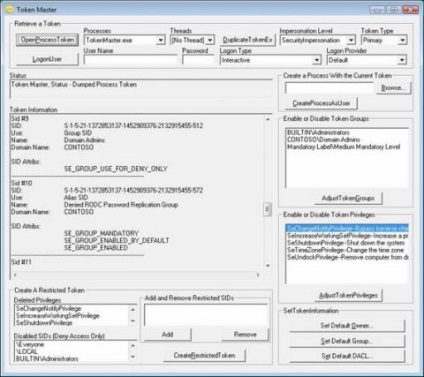

Далі, нам потрібно розслідувати UAC в Windows Vista для ситуації, коли в систему входить адміністратор. У ситуації, коли входить в систему користувач має привілеї адміністратора, UAC, по суті, прибирає адміністративні привілеї до тих пір, поки вони не будуть потрібні завданням. Це робиться для того, щоб фонові програми, віруси, шкідливий код, черви і т.д. не змогли змінити файли ОС або системний реєстр, використовуючи мандати увійшов в систему користувача. Якщо ми поглянемо на ключ аутентифікації користувача облікового запису з приналежністю до групи адміністраторів домену, стає видно, що 'адміністративні привілеї' були прибрані. На малюнку 2 чітко видно, як SID групи Domain Admins має значення 'DENY' (заборонити) для ключа.

Малюнок 2. UAC встановлює SID групи Domain Admins на заборону дозволів (Deny permissions) для ключа

Це найважливіший аспект UAC для ситуації, коли в систему входить адміністратор. Оскільки практично всі види шкідливих додатків написані таким чином, щоб використовувати поточні мандати, вони не зможуть виконуватися! Звичайно, негативним моментом в такій ситуації є те, що коли БУДЬ додаток, навіть те, яке добре відомо і запускається дуже часто, запускається, завжди буде з'являтися запит на підтвердження виконання цієї програми. Цей запит показаний на малюнку 3.

Малюнок 3: UAC може запитувати в користувачів підтвердження, якщо у них є адміністраторські привілеї

Це може бути дуже дратівливим фактором, коли ви запускаєте додаток в десятий раз, і впевнені, що воно безпечне. Однак безпека ніколи не була простою і чіткою. Перевагою є те, що якщо шкідливі програми намагаються потрапити в ті файли або записи реєстру, з'явиться сповіщення, яке говорить про те, що в фоновому режимі відбувається щось, ініціатором чого ви не є.

Така поведінка використовується для адміністраторів і стандартних користувачів і є найбільш безпечним режимом, який викликає оповіщення для будь-якого завдання, що вимагає привілеїв адміністратора. Щось менш жорстке, ніж цей рівень безпеки, не захистить комп'ютер від шкідливих програм або вірусів, оскільки фонова активність залишиться непоміченою і дозволить вносити зміни в систему.

Опції UAC в Windows 7

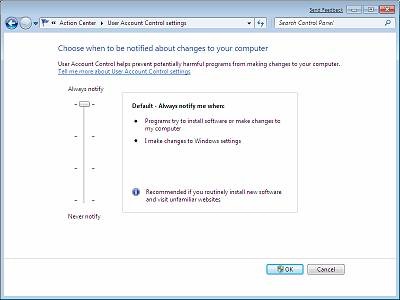

Спосіб функціонування UAC в Windows Vista був причиною, по якій багато адміністраторів і компанії (без адміністраторів) намагалися триматися від Vista подалі. В силу такого положення компанія Microsoft була змушена повернутися до креслень з метою виправлення цих «настирливих» спливаючих вікон, які пов'язані з UAC. Рішенням, яке компанія Microsoft застосувала в Windows 7, є повзунок UAC.

Повзунок управління дозволяє адміністратору комп'ютера керувати рівнем сповіщень UAC, і рівнем безпеки, який буде застосований. Повзунок контролює те, які типи додатків будуть викликати оповіщення, і які програми будуть отримувати адміністраторські привілеї без запиту підтвердження. Є чотири положення повзунка, які показані на малюнку 4.

Малюнок 4: UAC повзунок в Windows 7

Різні рівні визначаються наступним чином:

Отже, в Windows 7 у вас буде повзунок для управління поведінкою UAC. Найбезпечніший рівень є найбільш дратівливим, але і самим надійним. Опція без оповіщення практично перетворює ваш комп'ютер Windows 7 в Windows XP, внаслідок чого виникає питання 'навіщо взагалі переходити на цю ОС, якщо вам плювати на безпеку !?

висновок

Windows Vista більш безпечна, ніж Windows XP в силу того, що використовує UAC. Якщо ви не використовуєте оповіщення або відключаєте UAC, комп'ютер стає настільки ж небезпечний, як і під управлінням Windows XP. Якщо ви використовуєте будь-який рівень безпеки UAC крім першого в Windows 7, то вам доводиться обходитися тієї ж безпекою, якою володіла Windows XP. Безпека ніколи не була простою або зручною. Якщо ви вирішите відключити чудову функцію безпеки UAC або опустити повзунок на рівень нижче, ви тим самим відмовляєтеся від тієї безпеки, яку пропонують сьогоднішні ОС Windows. Якщо безпеку не представляє проблем, то навіщо переходити на нову ОС. Економте гроші до тих пір, поки нова версія черв'яка ConFlicker атакує ваш комп'ютер, вони вам обов'язково знадобляться!

Відштовхуючись від статті: ". Опція без оповіщення практично перетворює ваш комп'ютер Windows 7 в Windows XP.", Безпеку Vista і 7 з включеним UAC не відрізняється від такої у ХР при роботі від непрівелегірованного користувача і використанні "run as", а при зниженні повноважень вбудованої групи адміністраторів ХР - і привілейованих.

"Якщо безпеку не представляє проблем, то навіщо переходити на нову ОС ??". дійсно. може через припинення продажів ХР. ". Економте гроші до тих пір, поки нова версія черв'яка ConFlicker" -наприклад, заточеного під Vista? - ". Атакує ваш комп'ютер, вони вам обов'язково знадобляться!"

Звичайно, негативним моментом в такій ситуації є те, що коли БУДЬ додаток, навіть те, яке добре відомо і запускається дуже часто, запускається, завжди буде з'являтися запит на підтвердження виконання цієї програми.

А чому б не надати користувачеві механізм додавання довірених додатків в виключення UAC, наприклад через адм. політики?