Способи підключення до обладнання Cisco Systems

Раніше ми з вами вже піднімали тему настройки обладнання фірми Cisco Systems. Способом підключення завжди був консольний порт. На практиці нам може бути зручний не тільки цей спосіб підключення, наприклад, є бажання / необхідність налаштувати обладнання віддалено. Тому, в цій статті ми оглядово розглянемо різні способи підключення до обладнання Cisco.

Варіант перший - консольний порт

Незважаючи на те, що ми вже розглядали цей варіант підключення, тим не менш, обговоримо його більш детально. Це підключення використовується в наступних ситуаціях:

· Первинна настройка обладнання (інші способи підключення тільки належить налаштувати).

· Якщо інші способи підключення в даний момент недоступні через несправність обладнання або інфраструктури.

· Ви перебуваєте безпосередньо поруч з обладнанням і вам в даний момент найбільш зручний цей спосіб.

Що б відтворити цей спосіб в Packet Tracer. створимо комутатор Catalyst 2960 (Switch 0) і комп'ютер (PC 0). З'єднаємо їх за допомогою інтерфейсу RS -232. Буде це виглядати наступним чином:

Комп'ютер підключений до комутатора консольним кабелем

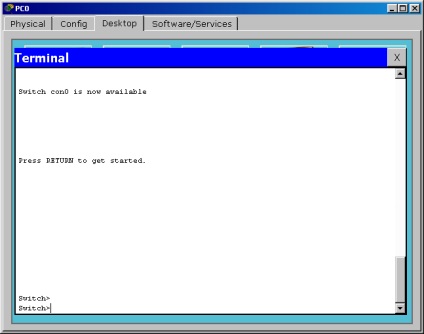

Зробіть подвійний клік по вашому віртуального комп'ютера, в вікні перейдіть на вкладку «Desktop», запустіть додаток «Terminal».

Налаштування змінювати не варто, натисніть на кнопку «ОК» і ви підключіться до комутатора за допомогою консольного порту.

Ви підключилися до комутатора через консольний порт

Такий-же результат ми б отримали, якби фізично з'єднали кабелем комп'ютер і комутатором і підключилися б до нього за допомогою «HyperTerminal» або «Putty».

Як ви помітили, при першому підключенні обладнання не питає у вас ні логін, ні пароль. Це означає, що кожен бажаючий, який отримав якимось чином фізичний доступ до вашого обладнання, може внести в конфігурацію будь-які зміни. В умовах, коли обладнання надійно сховано в серверній, до якої має доступ обмежене коло довірених осіб, такий випадок неймовірний, але ситуації бувають різні, і непогано було б перестрахуватися.

Switch (config) #username test privilege 1 password 123

Switch (config) #line console 0

Switch (config) #line console 0

Є ще кілька параметрів, що настроюються, щоб дізнатися подробиці, перейдіть до конфігурації лінії консолі командою «line console 0», потім виконайте «?».

Варіант другий - підключення до портуAUX

AUX порт так-же можна задіяти для підключення до обладнання. Необхідність підключення через цей порт може виникнути, якщо ви зробили якимось чином неможливим підключення через RS -232 порт. Також на нього можна підключити модем і здійснювати за допомогою нього як моніторинг, так і управління обладнанням. Дана можливість використовується рідко, тому ми не будемо на ній зупинятися.

Треба зауважити, що в Packet Tracer немає можливості емулювати даний варіант підключення, тому буде розглядати цей варіант умоглядно, не перевіряючи на практиці.

Switch (config) #interface vlan 1

Switch (config-if) #ip address 192.168.1.1 255.255.255.0

Як правило професійне обладнання Cisco НЕ конфігурують за допомогою веб-інтерфейсу, тому що це не безпечно, а також, в ньому є менша кількість налаштувань, ніж при роботі через консоль. Якщо ви так само не користуєтеся web-інтерфейс, бажано, вимкніть її:

Router (config) #no ip http server

Router (config) #no ip http secure-server

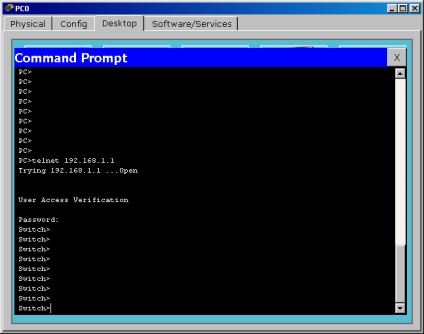

Цей варіант реалізує віддалене підключення до інтерфейсу консолі, що дозволяє зручним, звичним способом налаштовувати обладнання, яке не підключаючись до нього за допомогою кабелю, а роблячи це, припустимо, з дому.

Розглянемо цей спосіб, більш докладно. Зберемо в Packet Tracer наступну схему:

Switch (config) #interface vlan 1

Switch (config-if) #ip address 192.168.1.1 255.255.255.0

Switch (config) #line vty 0 4

Якщо ми все зробили правильно, то перед нами з'явиться висновок такого вигляду:

Використання telnet для отримання доступу до консолі обладнання

Switch (config) #line vty 0 4

Switch (config-line) # login local

У telnet є істотний недолік. Трафік передається у відкритому вигляді і ніяк не шифрується, тобто будь-який зловмисник, що прослуховує трафік на будь-якому з проміжних вузлів, зможе дізнатися всі дані, в тому числі і логін / пароль вашого облікового запису, згодом скориставшись або на свій розсуд.

Для telnet є хороша заміна c шифруванням даних - протокол ssh. Для його налаштування слід виконати такі команди:

Router (config) # hostname test

test (config) # ip domain name test.test

test (config) # username test password 123

test (config) # ip ssh version 2

test (config) # crypto key generate rsa

test (config) # line vty 0 4

test (config-line) # transport input ssh

Перша і друга рядки задають домен і хост. Вони необхідні для генерації ключа. «Ipssh version 2» визначає версію ssh. «Transport input ssh» ми говоримо, що підключення до лінії віртуальних терміналів можливо тільки з використанням ssh.

На цьому статтю варто завершити, бувайте здорові, до нових зустрічей.