Чому SSL сертифікати від Let's Encrypt користуються популярністю?

- По-перше, - вони халявні і за них не треба платити.

- По-друге, - випуск сертифікатів виконується через консоль (що спрощує життя) в автоматичному режимі.

- По-третє, - якість випуску даних сертифікатів, не гірше від інших відомих Центрів Сертифікації (Comodo, Geotrust, Symantec і т.д).

Недоліки SSL-сертифікатів від Let's Encrypt

- Безкоштовний SSL-сертифікат не вічний.

- Не всі домени можна захистити безкоштовним SSL-сертифікат.

Установка certbot для отримання сертифікату від letsencrypt в Unix / Linux

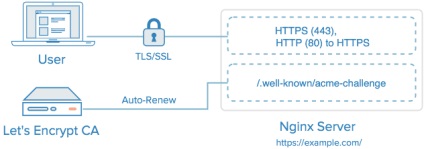

Шифрування Let's - це новий центр сертифікації (CA), який забезпечує простий спосіб отримання і установки безкоштовних TLS / SSL-сертифікатів, що дозволяє використовувати зашифрований HTTPS на веб-серверах. Є certbot, який автоматизує всі і спрощує використання.

Ось приклад того, як же працює letsencrypt з веб-сервером:

робота certbot-а з letsencrypt

На цьому прикладі, я показав як працює certbot з letsencrypt для nginx. Але можна використовувати apache або будь-який інший веб-сервер.

- -webroot - Плагін для роботи (отримання) з сертифікатом. Можна використовувати standalone.

- -standalone - Плагін для роботи (отримання) з сертифікатом. Можна використовувати webroot.

- -email - Задаємо пошту. Вона буде відображатися в сертифікаті.

- -w - За допомогою даного ключа, можна вказати директорію де лежить сайт.

- -d - Задаємо доменне ім'я (можна використовувати дану опцію кілька разів) для якого буде згенеровано сертифікат.

Після виконанню команди що вище, в папці /etc/letsencrypt/live/linux-notes.org/ повинні бути наступні файли:

- cert.pem - Сертифікат вашого домену.

- chain.pem - Сертифікат Let's Encrypt ланцюга.

- fullchain.pem - Це сояітаніе cert.pem і chain.pem.

- privkey.pem - Закритий ключ вашого сертифіката.

Кожен раз виконувати дана дія не то що, складно - а скоріше нерозумно, для цього є крон. І зараз я, додам команду на виконання в автоматичному режимі, яка буде оновлювати сертифікат (якщо він прострочений):