Скільки ж статей на цю тему в рунеті. Але хоч один із способів працює?

Пробуйте хоч все, - ні один!

Коли з'явилося бажання написати xBoolPlayer. я зіткнувся з цією проблемою. перечитав офіційну документацію по роботі з компонентами TIdHTTP. TIdSSLIOHandlerSocketOpenSSL. але результату не було.

Але зараз спосіб все таки знайшовся. З одного боку нічого особливого в ньому немає, просто потрібно враховувати кілька факторів.

Все що нам знадобиться, це TIdHTTP. сніфер, барузер, ну і трохи тямущий.

Знаходимо функцію quick_login ()

Необов'язково осмислювати кожен рядок, в цій функції ключовий момент try_to_login

Ключовий момент: ge ( 'login'). Submit (); - якщо ви створили хоч одну html форму, то відразу відчуєте, ось вона, відправка запиту!

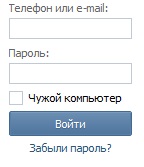

І ось на яку формочку ми наткнулися:

Найпростіші параметри, в нашому запиті будемо використовувати лише ті, які мають значення. Хіба що крім полів to. al_test> і ip_h - хешировать IP вже нам точно не знадобиться ..

Як здається на перший погляд - це перемога! Сформувати POST-запит і все готово. Ну ну.

Включимо сніфер, подивимося що відправляє браузер

Чого там тільки не летить! ООоопа. А ось це вже цікаво!

Ось вам секретний агент, який знає про вас все!

Може хто не знає, але стеження відбувається не тільки з сайту vk.com. А так само і з вашого улюбленого комп'ютера! Подібного роду лічильники "наставлені" всюди! Але про це якось в іншій статті)

2) Вимикаємо редирект

4) Надсилаємо сформований запит

6) Риємося в хедерах на предмет cookies

7) Встановлюємо знайдені cookies + ті що видав сніфер

8) Включаємо редирект (так, нехай відправляє інфу про те, що ми зайшли, нехай нас контролюють ХД)

10) Перевіряємо результат