Поки ми чекали прем'єру сьомого епізоду знаменитої саги «Зоряні войниVII. Пробудження сили ». вирішили озирнутися назад на оригінальну трилогію, щоб відшукати поради з безпеки, які були приховані в фільмах.

Поп-культура, особливо коли це стосується роботів, космічних кораблів і технологій, може показати нам багато про захист даних і стратегіях для запобігання можливих кібер-атак.

Схованки можуть бути знайдені

У четвертому епізоді «Нова надія» Принцеса Лея встигла записати повідомлення і таємно передати його R 2 D 2. Пізніше, симпатичний робот втік зі своїм зі своїм супутником C -3 PO. і вони знову опинилися на планеті Татуїн.

Там вони знаходять молодого Люка Скайуокера, і він, погравши якимись кнопочками, зумів розблокувати голографічне повідомлення принцеси Леї, яке також містило светокопіі Зірки смерті.

Вся ця цінна інформація була захищена тим, що в реальному світі відомо як безпеку через невідомість. принцип, який дозволяє приховати внутрішній устрій системи. щоб приховати існуючі або передбачувані недоліки і уразливості. Прихильники такого підходу вважають, що навряд чи хтось зможе знайти те, що приховано, проте, без хорошого шифрування. Дарт Вейдер легко отримав доступ до інформації, що зберігається в R 2 D 2 (якщо він зумів захопити двох друзів).

Маленькі уразливості, великі проблеми

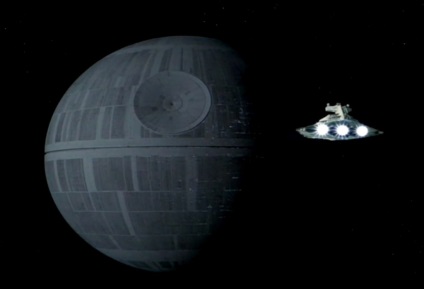

В кінці фільму Люк Скайвокер зміг підірвати масивну Зірку Смерті з двох пострілів: якщо прикласти удар до потрібного місця, то навіть несильний удар може завдати величезної шкоди.

Щось подібне трапляється і в IT-безпечний. Іноді невелика уразливість в найосновніших програмах, яка служить точкою входу для кібер-злочинців, дозволяє їм здійснити складні атаки, вкрасти інформацію або отримати контроль над всією мережею. Звідси висновок: щоб не схибити, як це сталося із Зіркою смерті, стежте за безпекою Ваших пристроїв, аж до найдрібніших деталей.

Хакери з можливостями Джедая

У «Новій надії» ми також бачимо, як Обі-Ван Кенобі показує свої здібності Джедая, намагаючись обдурити солдатів Імперії, граючи з їх розумом і змушуючи їх повірити в те, чого немає насправді.

Кібер-злочинці використовують подібний трюк, щоб змусити програми не звертати уваги на певні об'єкти. Безліч типів шкідливих програм містять так звані руткіти, які маскують певні об'єкти операційної системи і дозволяють домогтися того, щоб шкідлива програма не була виявлена.

Важливість хороших тренувань

В епізоді «Імперія завдає удару у відповідь». Люк повинен був вибрати між тим, щоб продовжити свої тренування джедая, або рятувати Хана Соло і Принцесу Лею. Незважаючи на те, що його вчителя відмовляли, він все ж вирішив рятувати останніх. В результаті цього, він не зміг врятувати своїх друзів, втративши в кінцевому підсумку праву руку. Можливо, якби він не кинув свої тренування, він був би краще підготовлений.

Фахівці з безпеки не рятують принцес, але вони також не можуть собі дозволити недбалого ставлення до свого навчання і тренувань. Важливо завжди бути готовим, тому що кібер-злочинці постійно розробляють нові і більш складні загрози і атаки.

секрет Евоків

Навіть привабливим Евока з «Повернення джедая» є, що показати нам: вони можуть використовувати тільки проста зброя, але це їх не зупиняє.

В цілому, прості стратегії безпеки часто виявляються дуже корисними. Один із самих основних підходів - застосування різних верств безпеки для захисту пристроїв - не втрачає своєї актуальності навіть при наявності більш складних атак. Якщо Ви використовуєте різні інструменти, то кожен з них може закрити недоліки іншого рішення.

Panda Security в Росії

+7 (495) 105 94 51, [email protected]

На даний момент компанія зосереджена на розвитку стратегій і технологій розширеної захисту. Panda Security має офіси в більш ніж 80 країнах світу. її продукти перекладені 23 мовами і використовуються понад 30 мільйонами користувачів у всьому світі.