На відміну від повноцінних серверів, де зазвичай налаштовані PAM (Pluggable Authentication Modules), які обмежать доступ до сервера на певний в конфіги час після декількох (як правило, трьох-п'яти) невдалих спроб входу, в роутері linux обрізаний. PAM на ньому немає, тому ніщо не заважає його Брут. І ця ідея - брут і захоплення роутерів - сьогодні, можна сказати, в тренді!

Злом роутера

Навіщо потрібно захоплювати роутер? Це залежить від фантазії хакера: можна використовувати його для розсилки спаму, зробити з нього приватний сокс (проксі). А можна продати отриманий доступ - коштує це задоволення, зі слів одного мого знайомого, до 200 доларів на місяць, і цей товар користується неабиякою популярністю.

скануємо роутери

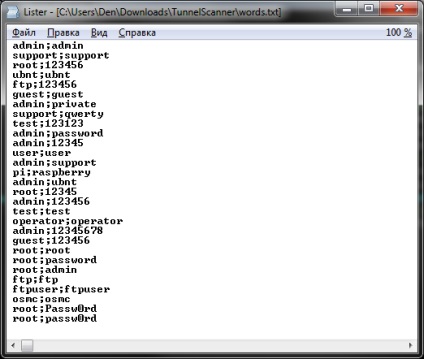

Для отримання доступу хакери використовують просту, але ефективну программуліна Tunnel Scanner. Параметр Type задає тип сканування: по статичному логіну, по статичному паролю, за списком логінів / паролів. Третій варіант (By Login; Password List), як правило, найефективніший.

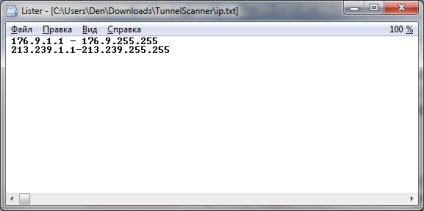

Список логінів і паролів задається параметром Login; Password. За замовчуванням він береться з файлу words.txt. Звичайно, приклад списку нижче досить убогий, але, думаю, в Мережі ти без проблем знайдеш більш просунутий (або можна проявити кмітливість і створити свій).

Списoк логінів і паролів

Параметр Threads задає кількість одночасних потоків для Брута. За замовчуванням використовується значення 900 - цього більш ніж достатньо. Параметр Timeout визначає тайм-аут в секундах між спробами.

Що ж, залишилося натиснути кнопку Start.

Програма Tunnel Scanner в роботі

Як бачиш, ми вже отримали перші результати. Проаналізуємо їх: