Щороку в Лас-Вегасі, штат Невада, збираються видатні (без жартів!) Уми нашого часу і спільними зусиллями створюють в області оффлайновой і онлайнової безпеки дивовижні, абсолютно неймовірні штуки. Загалом, щось таке, від чого ви точно не заснете цієї ночі.

Так, ви не помилилися: настав час знову зануритися в темні води "чорного SEO" і DEF CON, конференцій хакерів і інформаційної безпеки.

Зараз "Чорне SEO" все більше стає вотчиною фахівців з безпеки, дослідників і академіків. А ось DEF CON досі зберігає неформальність. Ця конференція - щось середнє між карнавалом епохи Відродження і фестивалем хакерів.

Отже, найновіші, найбільші, найстрашніші загрози вашої онлайнової безпеки - які вони?

У цій статті ми розповімо вам, як уникнути попередження Google про шкідливі програми. продаючи Віагру c URL-а «.gov» або надаючи принтеру доступ до вашої внутрішньої мережі.

А ви що, думали, що Word Press - це найбільша ваша проблема? Не хвилюйтеся занадто сильно, для більшості з вас це дійсно так.

Як би там не було, нікому не хочеться проводити вихідні, розсилаючи клієнтам листи з поясненням, що стався злам системи безпеки, і їх персональні дані тепер знаходяться у відкритому доступі. Або, наприклад, спостерігаючи за тим, як стрімко падає трафік на сайті, а заодно і ваша позиція у видачі. І все через попередження Google про шкідливі програми. Знання, як відомо, - сила. Тому спочатку розглянемо найочевидніші, а значить, і найбільш вразливі місця.

2. Ви обходьте сканери шкідливого ПО

Ви використовуєте спеціальні служби для обходу сканерів вредносного ПО. Хороша новина в тому, що завдяки цій маленькій хитрості ви щасливо обходьте все сканери. І ніяких червоних попереджень!

Погана новина в тому, що ці служби заражають комп'ютери ваших користувачів вірусами. Також вони можуть заразити і ваш сайт і "випхати" його з ранжирування або проникнути у внутрішню мережу. Не кажучи вже про те, що вони роблять ваш сайт частиною великої мережі роботів, яка атакує інші сайти.

Говорячи не дуже технічною мовою, RDI (Reflected DOM Injection) в цьому випадку використовує якийсь "інсталяційний" веб-сайт для розміщення зашифрованого контенту, а також веб-утиліту, створену добре відомим сайтом, наприклад, Yohoo Cache або, в даному випадку, Google перекладач.

В цьому випадку ви повинні упевнитися, що ваш сайт надійно захищений від вірусних скриптів (як, наприклад XXS), вірусних завантажень і від злому пароля. Звичайно, тут не існує безвідмовних, чарівних методів. Однак якщо ви гарненько попрацюєте над цим, існує шанс, що хакер віддасть перевагу видобуток простіше.

Це працює до тих пір, поки ваш сайт не стане дійсно привабливою метою, ласим шматочком для хакерів. Тоді вам слід обзавестися службою безпеки, яка буде працювати над відображенням хакерських атак.

3. HTTP, який гине за 30 секунд (а іноді і того менше)

Відповідь очевидна. Стати великою шишкою, і тоді ваші захищені дані відразу зацікавлять хакерів.

Існують певні умови, які збільшують ймовірність подібних атак.

а) додатки або сторінки сайту використовують HTTP Response Body (не варто переживати через те, що ви не знаєте що це. Ваші програмісти знають);

б) для того, щоб відобразити призначені для користувача дані, крім HTTP Response Body ви використовуєте рядкові параметри запиту;

г) найважливіша умова. У вас є такі дані, які дуже потрібні хакеру.

Ось в чому полягають умови, які роблять уразливими все HTTP / SSL. При цьому не обов'язково кожен сайт наражається на небезпеку. Якщо ви хочете перевірити ваш сайт, скористайтеся ресурсом BreachAttack.com.

Примітка. Якщо ви думаєте, що можна використовувати TLS / SPDY-стиснення (подібно до того, як Google використовує SPDY), ви помиляєтеся. Вищезазначена "злочинна атака" виявилася здатною виконати таку ж операцію.

Це дуже серйозно. Приблизно так само, як якщо б ви отримали попередження від Міністерства Національної Безпеки. І засобів захисту від цього немає. Якщо ви маєте справу з важливими даними, найміть хорошого профі, який наглядатиме за вашим сайтом або порадить найкращі способи контролю над сайтом і управління ризиками.

4. Масові сканери. Масове зараження.

Давайте застосуємо для злому версію закону Гордона Мура.

З появою хмарних сервісів або кластерних систем, таких як Hadhoop, покликаних спростити користувачам життя, міць комп'ютерів експоненціально зростає. Отже, міць хакерів теж збільшується, і одна єдина хакерська атака має силу тисячі або навіть десяти тисяч роботів або людей.

І ви ще дивуєтеся, що ваш сайт зламали? Вражає, з якого дива на вашому сайті раптом з'явилося попередження про шкідливі програми? І напевно питаєте себе - ну чому саме мій сайт?

А чому б і ні? - відповідаю я.

Можливість виявити вразливі місця сайту існувала завжди. Але з появою HADHOOP, ми стали володарями величезної мощі кластерного сканування.

Можливості кластерного сканування такі великі, що з його допомогою ви можете менш ніж за 10 секунд виявити 300 000 сайтів з певним типом уразливості.

І ніщо, абсолютно ніщо не зможе вам перешкодити використовувати міць кластерного сканера в руйнівних цілях. Наприклад, швиденько прорахувати можливість запровадження шкідливого коду в уразливі бази даних SQL, та не для одного сайту, а для 100 000 сайтів.

Тепер ви розумієте?

Творець цього чудесного сканера не раз заявляв, що придумав його в ім'я добра. Знищимо сканер, скажете ви. Але ви ж знаєте, як це буває. Позбудемося цього інструменту, з'явиться інший, не менш потужний і шкідливий.

Так чи інакше, але вся міць масового сканування і масового зараження вже в нашому розпорядженні. І міць ця буде тільки рости за рахунок збільшення обчислювальних можливостей і розширення вже наявних знань. І зауважте - рости експоненціально.

Є один-єдиний метод - XSS (міжсайтовий скриптинг)

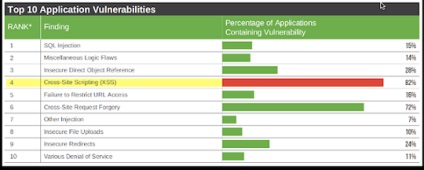

Якщо коротко, опис уразливості веб-додатки виглядає так: для міжсайтового скриптинга 82% всіх додатків сайту вважаються вразливими.

Тому що XSS - одне з найбільш вразливих місць в системі безпеки вашого сайту. XSS дозволяє хакерам робити всякі забавні штуки. Наприклад, стерти веб-сайт. Продавати віагру з вашого URL .gov. Вносити шкідливу інформацію. І тепер це можна робити відразу на багатьох сайтах одночасно за допомогою легкого і швидкого пошуку. (Це актуально і для зараження баз даних SQL).

Для деяких хакерів злом сайту - це всього лише забава, таке "хей, гляньте на мене! я "зробив" ваш сайт! ". А інші за допомогою злому можуть вилучити ваш сайт з видачі або торгувати своїми товарами з вашого ресурсу. Або, що ще серйозніше, отримати доступ до паролів і призначених для користувача даних.

Якщо ви SEO-фахівець, то ви напевно знаєте, як впоратися зі зломом за допомогою "чорного СЕО" або "вирівнюють технік". Однак я тут не за тим, щоб розповідати вам, як це зробити. Все, що вам потрібно знати - це те, що ваш сайт повинен бути захищений. Зараз так просто нахапати всяких вірусів. Єдиний вихід - це надійний захист.

Якщо ви хочете виявити найбільш вразливі місця вашого сайту, повчіться у гуру "чорного СЕО" Райана Барнетта (Ryan Barnett) з Trustwave і Грега Вроболевскі (Greg Wroblewski) з Microsoft і перевірте наступні області сайту на предмет потенційних хакерських атак:

5. Оффлайн як спосіб дістатися до онлайну

Знаєте, що надає хакерам найпростіший шлях до вашої корпоративної мережі, захищеним даними і іншим секретам? Це одне з найшкідливіших і, можливо, забутих пристроїв, яке стоїть у вас під столом або в холі.

Так-так, одна з найуразливіших місць в системі безпеки - це ваш принтер!

На минулорічній конференції DEF CON і "Чорного SEO" було продемонстровано, як просто отримати доступ до корпоративної інформації через принтер. Тому що принтери найчастіше не захищені, зазвичай під'єднані до порту і мають погану звичку зберігати все, що відсканували.

В цьому році було зроблено ще одне відкриття. 97% згаданих принтерів не мали оновленого ПО!

Ось як це працює:

-пошліть на принтер завдання для друку з вбудованим ПО, в якому створено спеціальний контрольний центр і підготовлений з'єднувальний тунель;

-під час друку завантажте в принтер ваше ПО.

У цьому випадку, ви отримуєте доступ до управління за допомогою бездротової технології порту. А через приєднані до принтера пристрою створюється тунель для хакерської атаки. (Навіть в разі відмови в обслуговуванні ці дії дозволять хакеру завдати шкоди вашій мережі, вкрасти дані або впровадити шпигунів).

Наскільки це просто зробити? Ну як сказати. Вже точно не треба бути експертом.

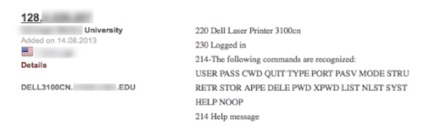

Чи складно знайти відповідний принтер? Ну. Я зробив це за 5 секунд за допомогою Shodan, системи, яка шукає порти і пристрої, придатні для злому.

Ось перші 4 результату пошуку по слову "принтер". Чи не правда, цілком достатньо для початку?

Оновлення все програмне забезпечення і захистіть все, що підключено до зовнішньої мережі. Це життєво необхідно. Будь-яке слабке місце відкриває доступ всередину мережі.

В даному випадку, метою атаки був навіть не шпигунство. Хакери просто хотіли спровокувати "відмова в обслуговуванні" на сайті. Для цього їм потрібен був всього один принтер. А що, якби принтерів було два?

Що значить "свідома безпеку"?

Злякалися? Я зовсім цього хотів домогтися. Проте, цей ефемерний світ, який ми називаємо киберпространством, дуже і дуже небезпечний. Чи приділяєте ви увагу вашої безпеки? Чи замислювалися ви над цим питанням? Чи стежите сайтом і серверами? Чи своєчасно оновлюєте ПО вашого принтера і патчів? Чи звертаєте увагу на попередження системи безпеки? Усвідомлено чи ви займаєтеся своєю безпекою?

Чи є у вас в штаті співробітник з комп'ютерної безпеки? Або, можливо, це просто віддалений консультант? (Все залежить від ваших потреб). Одним словом, чи є у вас людина, яка зможе допомогти вам в екстреній ситуації?

Наприклад, ваш сайт піддався атаці, яка спровціровала "відмова в обслуговуванні". Як багато грошей ви втратите в цьому випадку? Як багато часу у вас займає позбавлення від попередження Google про шкідливі програми? Як багато "чорних" посилань продавці Віагри сховали на вашому так високо злетів у пошуку сайті? Що будуть робити ваші клієнти, якщо вам все-таки доведеться вислати їм то найстрашніше лист про те, що сайт був зламаний?

Відтепер безпеку сайту має значення не тільки для крутих хлопців

Вважайте її коротким оглядом вразливих місць в системі безпеки сайту, які виявлені вже сьогодні. Наскільки захищений ваш сайт?